Comment protéger vos applications SaaS avec Azure Entra ID ?

L’adoption croissante des applications SaaS (Software-as-a-Service) expose les entreprises à de nouveaux défis en matière de sécurité. Les utilisateurs doivent gérer plusieurs identifiants, ce qui augmente le risque de compromission. Azure Entra ID offre une solution centralisée pour sécuriser l’accès aux applications SaaS via l’authentification unique (SSO) et l’authentification multi facteur (MFA).

Cet article présente la configuration de ces fonctionnalités afin de renforcer la sécurité et simplifier l’expérience utilisateur.

Pourquoi intégrer les applications SaaS à Azure Entra ID ?

L’intégration des applications SaaS avec Azure Entra ID présente plusieurs avantages :

✅ Sécurité renforcée : Protection contre le vol d’identifiants grâce à l’authentification multifacteur et aux politiques d’accès conditionnel.

✅ Expérience utilisateur fluide : Connexion unique (SSO) qui évite la multiplication des mots de passe.

✅ Gestion centralisée : Administration des accès, gestion des rôles et révocation des autorisations en un seul endroit.

✅ Audit et conformité : Suivi des connexions, gestion des journaux et détection des comportements suspects.

Implémentation du SSO pour une application SaaS

L’authentification unique (SSO) permet aux utilisateurs d’accéder à plusieurs applications sans avoir à saisir leurs identifiants à chaque fois. Azure Entra ID prend en charge plusieurs protocoles d’authentification :

- OAuth 2.0 / OpenID Connect : Principalement utilisé pour les applications modernes.

- SAML 2.0 : Couramment utilisé pour les applications d’entreprise SaaS comme Salesforce, ServiceNow, Workday.

- WS-Federation : Utilisé pour certaines applications Microsoft legacy.

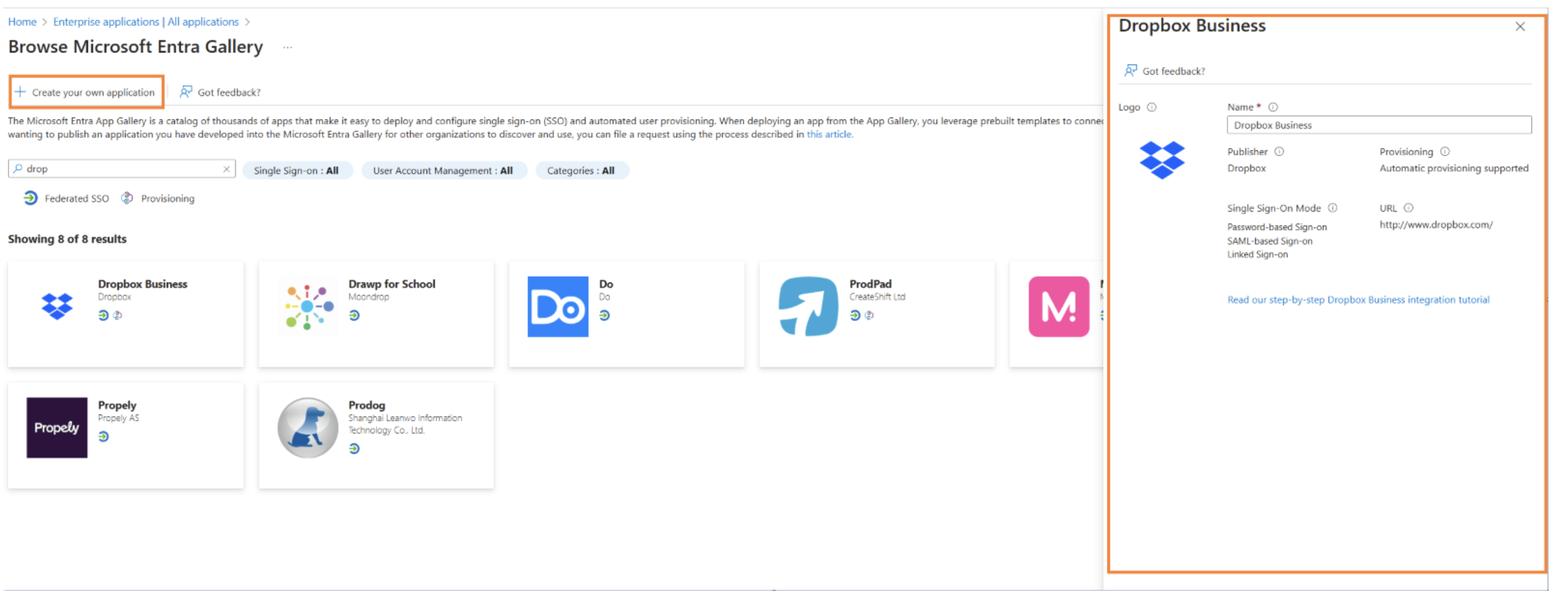

Ajouter une application SaaS à Azure Entra ID

a) Accéder au portail Azure et se rendre dans Azure Entra ID.

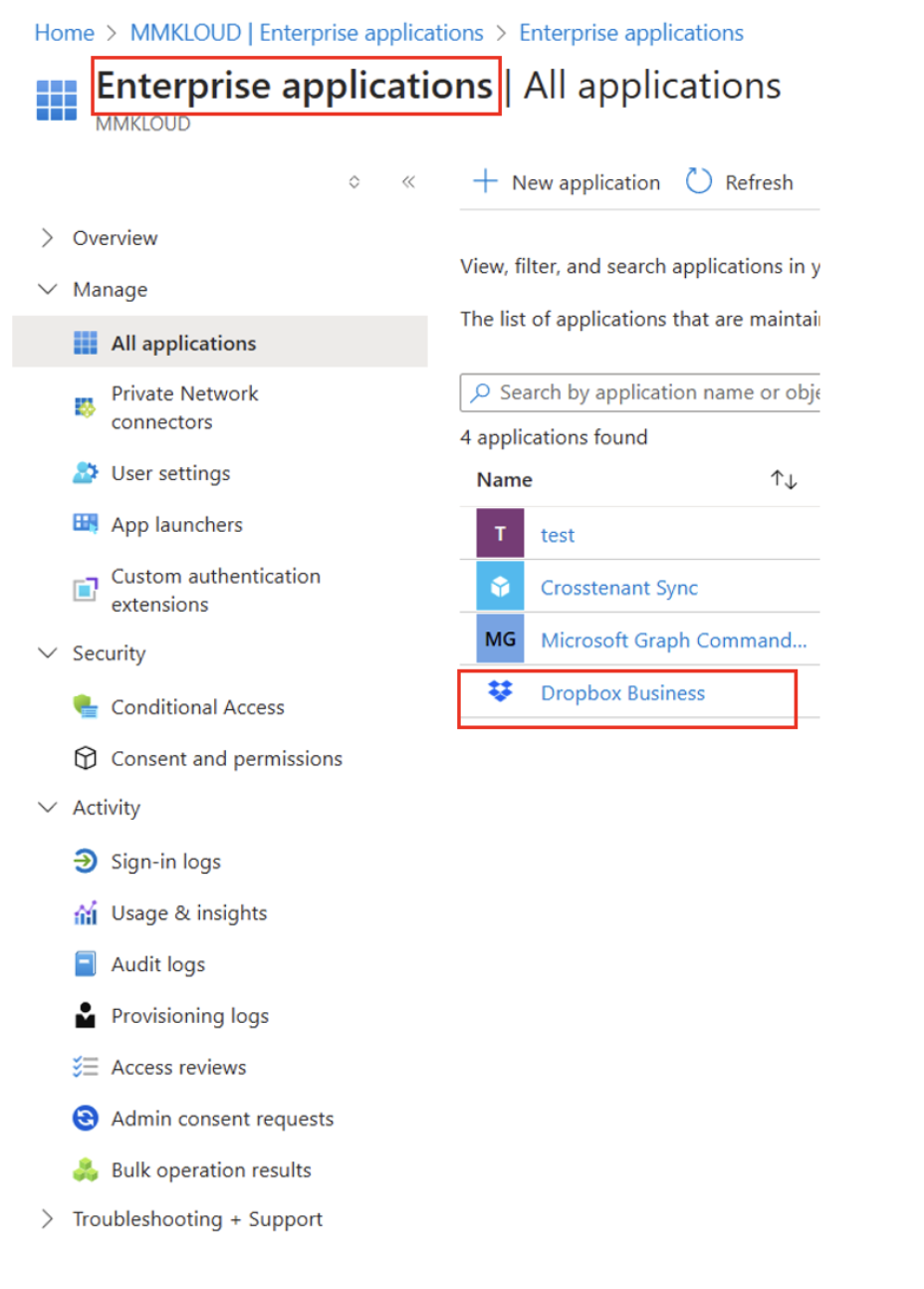

b) Aller dans Applications d’entreprise > Nouvelles applications. (Dans l’exemple nous prendrons Dropbox)

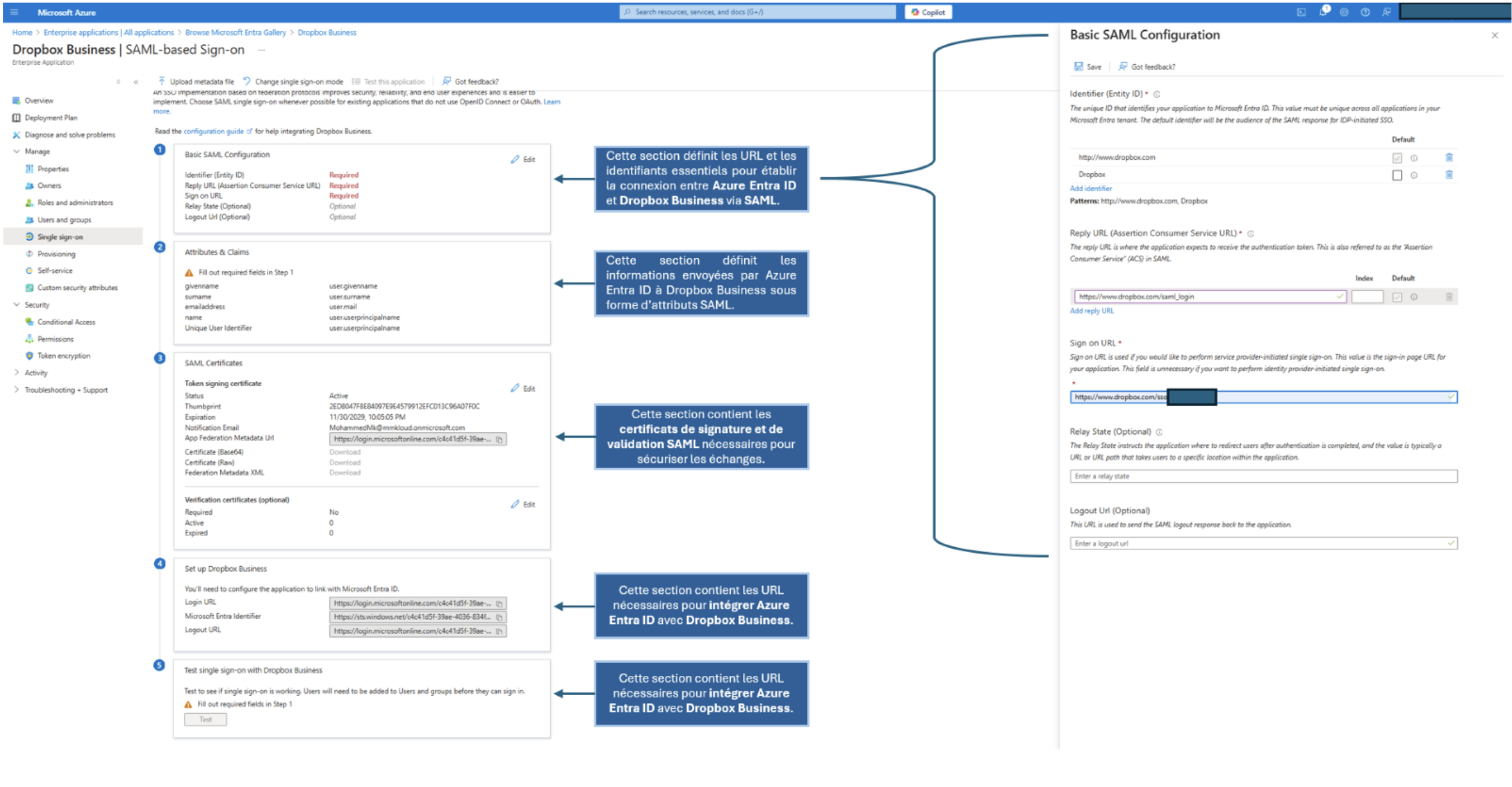

C) Choisir la méthode d’authentification souhaitée (ici SAML) puis configurer les paramètres SAML (en fonction des exigences de l’application.)

- Identifier (Entity ID) à Required

-

- Identifiant unique de l’application SaaS.

-

- C’est l’ID d’entité qui identifie Dropbox Business en tant que fournisseur de services (SP).

-

- Exemple : https://dropbox.com/saml2 (selon la documentation Dropbox).

- Reply URL (Assertion Consumer Service URL) à Required

-

- URL où Azure Entra ID envoie la réponse SAML après authentification.

-

- Dropbox Business utilise cette URL pour consommer le ticket d’authentification SAML.

- Sign on URL à Required

-

- URL vers laquelle les utilisateurs seront redirigés pour s’authentifier.

-

- Si ce champ est défini, les utilisateurs peuvent démarrer une connexion directe via Entra ID

- Relay State (Optional)

-

- Valeur optionnelle pour diriger l’utilisateur vers une page spécifique après l’authentification.

-

- Utilisé si Dropbox Business veut renvoyer l’utilisateur à une URL personnalisée après la connexion.

- Logout Url (Optional)

-

- URL où l’utilisateur sera redirigé après la déconnexion.

-

- Permet une déconnexion centralisée (Single Logout – SLO) afin que l’utilisateur soit aussi déconnecté d’Azure AD après s’être déconnecté de Dropbox.

D) Tester et valider l’intégration avant de l’activer en production.

Attribution des accès aux utilisateurs

Une fois l’application ajoutée, il est nécessaire de définir qui peut y accéder :

- Affecter l’application à des groupes d’utilisateurs (ex. « Équipe Marketing » pour DropBox Business).

- Définir des rôles et des niveaux d’accès (lecture, modification, administration).

- Activer l’accès conditionnel pour appliquer des restrictions (ex. accès uniquement depuis le réseau d’entreprise).

Lorsque vous attribuez un groupe à une application, seuls les utilisateurs directement membres du groupe y auront accès. L’affectation ne s’applique pas aux groupes imbriqués.

Automatiser l’attribution des comptes avec l’auto-provisioning

L’auto-provisioning permet de créer, mettre à jour et désactiver automatiquement les comptes utilisateurs d’une application SaaS en fonction des informations présentes dans Azure Entra ID. Cette méthode évite la gestion manuelle des comptes et renforce la sécurité en s’assurant que seuls les utilisateurs autorisés ont accès aux applications.a) Activer l’auto-provisioning pour une application SaaS

-

Accéder au portail Azure et aller dans Azure Entra ID > Applications d’entreprise.

-

Sélectionner l’application concernée (exemple : Dropbox Business).

- Aller dans Provisioning et cliquer sur Démarrer la configuration.

- Choisir le mode Automatique.

- Renseigner les informations du connecteur SCIM de l’application (URL SCIM + jeton API).

- Dans notre exemple il s’agit de donnée l’autorisation à Entra de se connecter à Dropbox Business API.

- Configurer les mappings pour l’auto-provisioning entre Microsoft Entra ID et Dropbox. Deux types de provisionnement sont activés :

Provision Microsoft Entra ID Groups → Permet de synchroniser les groupes d’Entra ID avec Dropbox.

Provision Microsoft Entra ID Users → Permet de synchroniser les utilisateurs d’Entra ID avec Dropbox.

Cela signifie que les utilisateurs et groupes asociés à Dropbox dans Entra ID seront automatiquement créés ou mis à jour dans Dropbox en fonction des règles de mapping définies. Si un utilisateur est supprimé d’Entra ID, il pourra aussi être désactivé ou supprimé dans Dropbox selon la configuration choisie. De même, toute modification Si des attributs utilisateur (comme l’e-mail, le rôle, etc.) dans Entra ID, sera répercutée dans Dropbox.

-

Définir la portée du provisionnement (ex. : seulement certains groupes ou tous les utilisateurs attribués à l’application).

-

Démarrer le provisionnement et surveiller les logs pour s’assurer du bon fonctionnement.

Remarque : Pour que l’auto-provisioning fonctionne, l’application SaaS doit être compatible avec le protocole SCIM (System for Cross-domain Identity Management).

A) Gestion du cycle de vie des utilisateurs

Grâce au provisionnement automatique :

- Ajout d’un utilisateur dans Entra ID → Un compte est automatiquement créé dans l’application SaaS.

- Modification des attributs utilisateur (ex. : changement de rôle) → Les permissions sont mises à jour dans l’application.

- Désactivation d’un utilisateur dans Entra ID → Son compte est automatiquement désactivé ou supprimé dans l’application SaaS.

B) Surveiller le provisionnement

Il est essentiel de vérifier les logs de synchronisation pour identifier d’éventuels problèmes : Azure Entra ID > Applications d’entreprise > Dropbox > Provisioning > Journaux

✔ Voir les opérations réussies et échouées

✔ Vérifier les erreurs de synchronisation (ex. attributs manquants)

Accès conditionnel : Une sécurité adaptative

L’accès conditionnel permet d’imposer des règles de connexion dynamiques en fonction du contexte :

- Bloquer l’accès si l’utilisateur est hors de son pays habituel.

- Exiger le MFA pour les connexions en dehors du réseau d’entreprise.

- Restreindre l’accès aux appareils conformes (ex. PC géré par l’entreprise).

- (Capture d’écran : Configuration des accès et rôles des utilisateurs)

Pour restreindre certains types de localisations, il est d’abord nécessaire de créer une « Named Location » dans Conditional Access → Named Locations.

Une fois cette configuration effectuée, la Named Location sera disponible parmi les options sélectionnables dans les stratégies d’accès conditionnel.

Dans cet exemple nous bloquerons les accès arrivant depuis cette « Restricted location »

Surveillance et audit des accès

Consulter les journaux d’activité

Azure Entra ID > Surveillance > Journaux d’audit

✔ Voir les tentatives de connexion réussies et échouées.

✔ Identifier les tentatives suspectes et générer des alertes.

Conclusion

L’intégration des applications SaaS avec Azure Entra ID via le SSO et le MFA garantit un niveau de sécurité élevé tout en améliorant l’expérience utilisateur. En combinant ces mécanismes avec l’accès conditionnel et le provisioning automatique (SCIM), les entreprises peuvent non seulement réduire les risques de compromission, mais aussi optimiser la gestion du cycle de vie des identités.

Principaux bénéfices :

- Le MFA et l’accès conditionnel limitent l’exposition aux cybermenaces.

- Un point de contrôle unique pour toutes les applications SaaS, simplifiant l’accès et l’administration.

- Centralisation des journaux d’accès et facilitation des audits pour une meilleure visibilité.

- Le SSO réduit la friction d’authentification et améliore la productivité des utilisateurs.

- L’auto-provisioning via SCIM automatise la gestion des comptes utilisateurs et des groupes, garantissant que seuls les employés actifs disposent d’un accès aux ressources.

- Synchronisation en temps réel : Les ajouts, modifications et suppressions d’utilisateurs sont automatiquement répercutés dans les applications SaaS connectées.

Les organisations adoptant ces pratiques peuvent ainsi concilier sécurité, performance et conformité réglementaire tout en s’adaptant aux nouveaux enjeux du travail hybride et du cloud. Il est donc essentiel de surveiller, auditer et adapter les stratégies de protection en fonction des menaces émergentes et des besoins spécifiques de l’entreprise.

Vous avez envie de rejoindre Cellenza ?

Vous souhaitez rejoindre un cabinet de conseil engagé dans la RSE, reconnu pour son très haut niveau d’expertise ? Retrouvez tous nos postes ouverts sur notre site Carrière et n’hésitez pas à contacter notre équipe Recrutement !