Solutions d’équilibrage de charge de couche 7 de Microsoft Azure

L’exposition d’applications sur Internet est toujours une question complexe. En général, une certaine planification est nécessaire pour pouvoir exposer de manière sécurisée.

L’un de ces aspects comprend des questions relatives aux applications Web et à la couche de sécurité associée, à savoir le pare-feu d’applications Web (Web Application Firewall ou WAF).

Dans cet article, nous allons parler des solutions d’équilibrage de charge de couche 7 de Microsoft Azure, c’est-à-dire Application Gateway et Front Door.

Nous allons commencer par un rappel des concepts de base de l’équilibrage de charge et du WAF avant de nous intéresser de manière plus approfondie aux options Azure WAF.

Équilibrage de charge

Pour commencer, il est important de comprendre ce que signifie l’équilibrage de charge.

L’équilibrage de charge consiste à répartir les charges de travail entre plusieurs ressources informatiques. Il optimise l’utilisation des ressources et maximise le débit, en minimisant le temps de réponse et en évitant la surcharge d’une seule ressource.

Azure propose des services d’équilibrage de charge au niveau des couches 4 et 7.

- Un service de couche 4 fonctionne au niveau de la quatrième couche du modèle OSI, la couche transport. Les décisions de routage sont prises en fonction des informations du réseau (ports, Ips, protocole).

- Un service de couche 7 fonctionne au niveau de la septième couche du modèle OSI, la couche application. Il a accès à plus d’informations que l’équilibreur de charge de couche 4, comme le contenu des paquets de données : URL, contenu du message d’en-tête, etc. Les équilibreurs de charge de couche 7 renforcent la sécurité de vos applications.

Pare-feu d’applications Web (WAF)

Azure Web Application Firewall est un service Cloud native qui fonctionne au niveau 7 pour protéger vos applications Web contre les attaques de bots et les vulnérabilités Web courantes telles que l’injection SQL et le cross-site scripting.

Il offre une protection centralisée de vos applications Web contre les exploits et les vulnérabilités les plus courants.

. Il assure une grande disponibilité de votre service pour vos utilisateurs et vous aide à répondre aux exigences de conformité.

Dans Azure, le WAF peut être configuré selon deux modes :

- Mode de détection : dans ce cas, le pare-feu surveille le trafic. Les violations et les menaces de sécurité sont enregistrées, mais les demandes ne sont pas bloquées.

- Mode de prévention: le WAF bloque les demandes non autorisées et les intrusions. Il enregistre également les attaques et les demandes.

Application Gateway

Application Gateway (AG) est une solution d’équilibrage de charge de couche 7 Azure. Elle fournit un service de contrôleur de mise à disposition d’applications, en offrant diverses capacités d’équilibrage de charge de couche 7.

Application Gateway est intégrée au réseau virtuel Azure et déployée dans un sous-réseau dédié, ce qui permet d’utiliser des groupes de sécurité réseau (NSG). Les NSG sont un excellent moyen de filtrer votre trafic grâce à leurs règles de sécurité à l’entrée et à la sortie, ce qui limite l’accès à vos ressources backend.

Microsoft recommande un sous-réseau /24 pour Application Gateway afin de disposer d’une marge de manœuvre pour la mise à l’échelle automatique et les mises à jour de maintenance.

Le service est hautement disponible, évolutif et entièrement géré par Azure.

Front Door

Front Door est le service Cloud CDN (réseau de diffusion de contenu) sécurisé de Microsoft, qui offre diverses capacités d’équilibrage de charge de couche 7. Il accélère la diffusion tout en fournissant un accès fiable et sécurisé aux applications et APIs. Il fournit une accélération de site dynamique avec des fonctions d’équilibrage de charge globales.

Les services Azure Front Door Standard et Premium associent les capacités de Azure Front Door (classique), du CDN Microsoft (classique) et du pare-feu d’applications Web (WAF).

Les fonctions suivantes ne sont prises en charge qu’avec Front Door Premium :

- Ensemble de règles géré par Microsoft, pris en charge uniquement avec Front Door Premium.

- Protection contre les bots.

- Liaison privée avec l’origine.

Pour plus de détails sur les différences entre les niveaux Premium et Standard, cliquez ici.

Front Door vs. Application Gateway

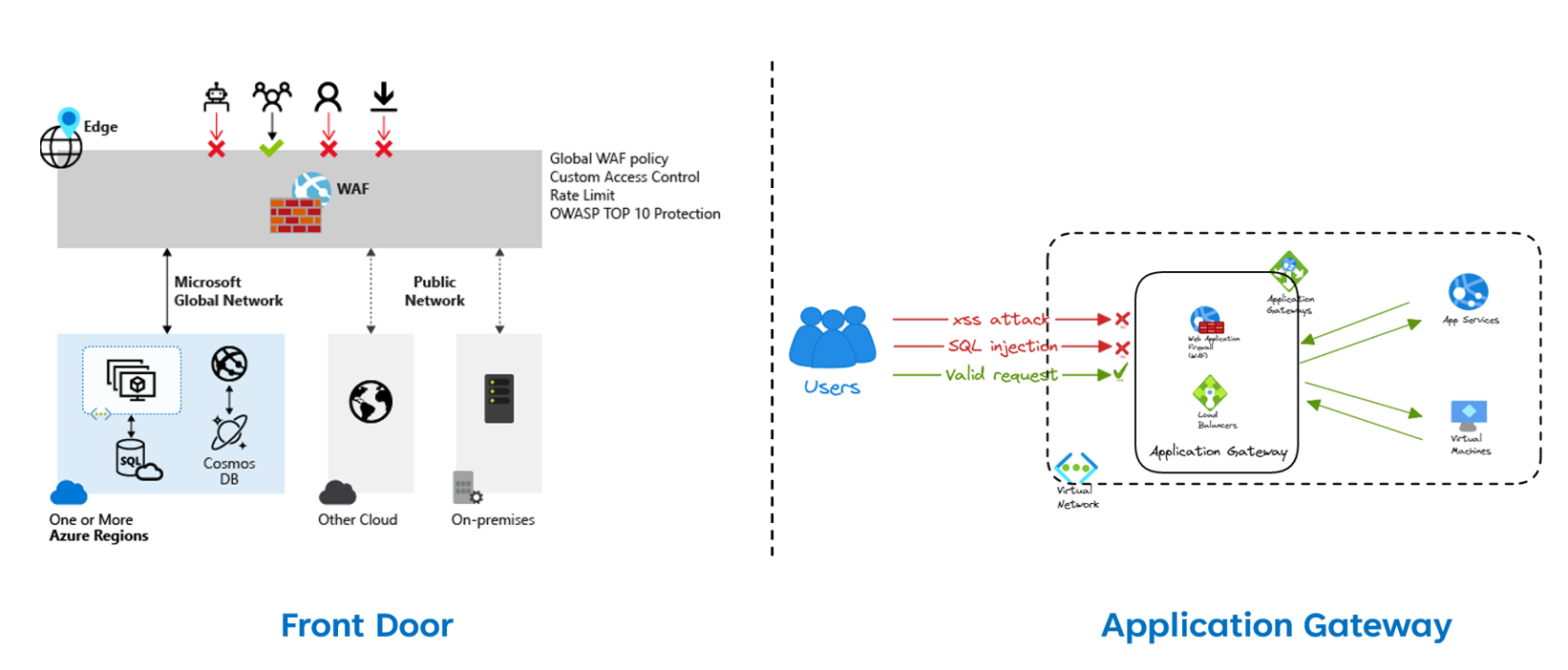

Bien que Front Door (FD) et Application Gateway (AG) soient tous deux des solutions d’équilibrage de charge de couche 7 Azure, il existe quelques différences entre les deux services.

Mondial vs. régional

La principale différence entre AG et FD est que Front Door est un service mondial tandis que Application Gateway est une ressource régionale.

Cela signifie qu’en cas de panne régionale, Front Door basculera automatiquement et facilement vers une autre région. Tandis qu’Application Gateway doit être déployée dans différentes régions avec un gestionnaire de trafic pour garantir une grande disponibilité.

Niveau d’application du WAF

Front Door applique le WAF au niveau de la périphérie avant que le trafic n’atteigne votre réseau, tandis que Application Gateway applique le filtre au niveau du VNet (réseau virtuel).

Types d’actions

Azure Application Gateway prend en charge les actions suivantes :

- Autoriser: la demande est autorisée par le WAF et transmise à sa destination.

- Bloquer : la demande est bloquée par le WAF.

- Enregistrer: la demande est enregistrée dans les journaux du WAF. Aucune action n’est entreprise.

Front Door prend également en charge ces trois types d’actions, ainsi qu’un type d’action de redirection supplémentaire. Dans le cadre de l’action de redirection, le WAF redirige la demande vers l’URL spécifiée.

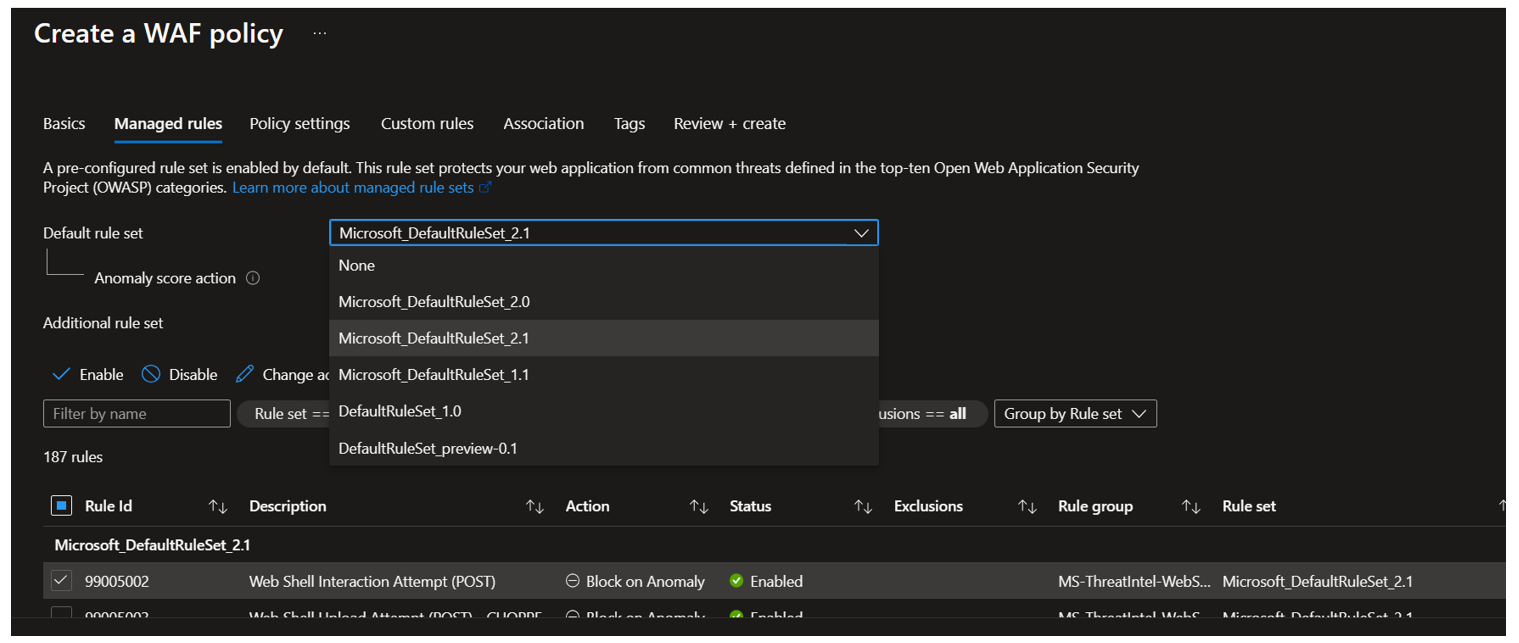

Représentation des règles gérées

Application Gateway utilise la représentation suivante pour ses règles gérées : OWASP_<version>

Exemple : OWASP_3.2

Front Door, quant à lui, utilise le format suivant : Microsoft_DefaultRuleSet_<version>

Exemple : Microsoft_DefaultRuleSet_2.1

Types de règles personnalisées

Front Door propose deux types de règles personnalisées :

- Correspondance : contrôle l’accès en fonction de conditions de correspondance ;

- Limitation du débit: contrôle l’accès en fonction du débit des demandes entrantes.

Une règle de limitation du débit permet de contrôler le nombre de demandes provenant d’une source particulière et adressées à une application au cours d’une période définie. Elle contribue à protéger vos applications contre les attaques DDoS.

App Gateway ne prend en charge que le type de règle de correspondance.

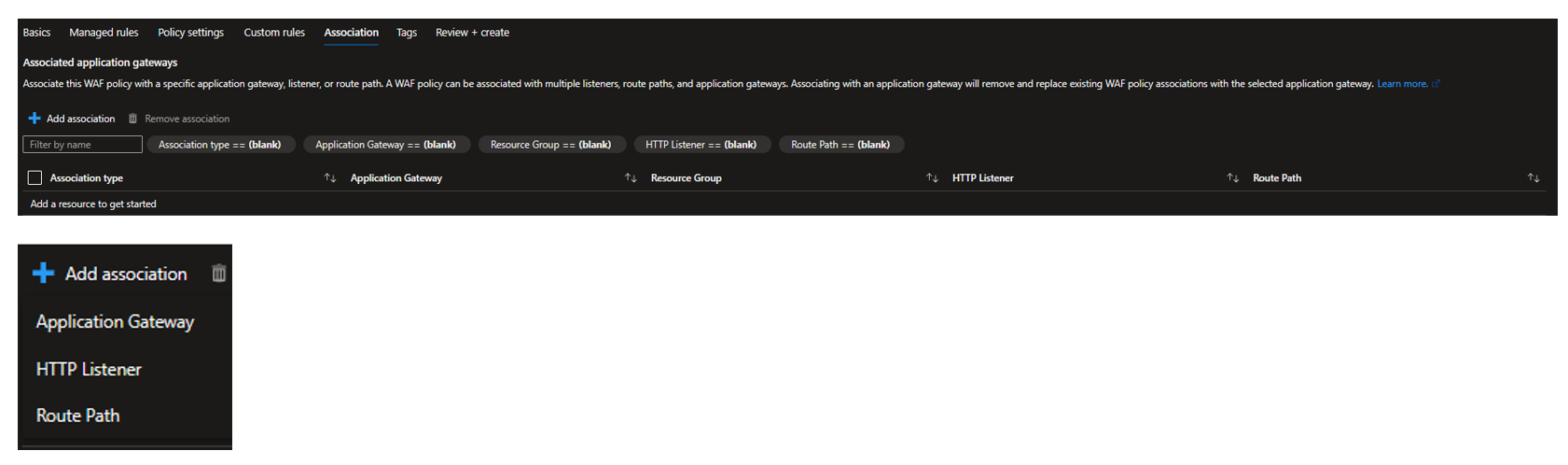

Association de la politique du WAF

En ce qui concerne Application Gateway, la politique du WAF peut être associée à la ressource globale AG, à un auditeur ou à un chemin.

Avec une politique globale, la configuration s’applique à toutes les applications derrière Application Gateway.

Une politique par site est appliquée à un auditeur HTTP et vous permet d’appliquer des paramètres spécifiques pour chacun de vos sites.

La politique par URL, en revanche, est une règle basée sur le chemin d’accès qui vous permet de personnaliser vos paramètres WAF au niveau de l’URL.

La politique de Front Door ne peut être associée qu’à un profil Front Door. Plusieurs domaines peuvent être associés au profil.

Coûts

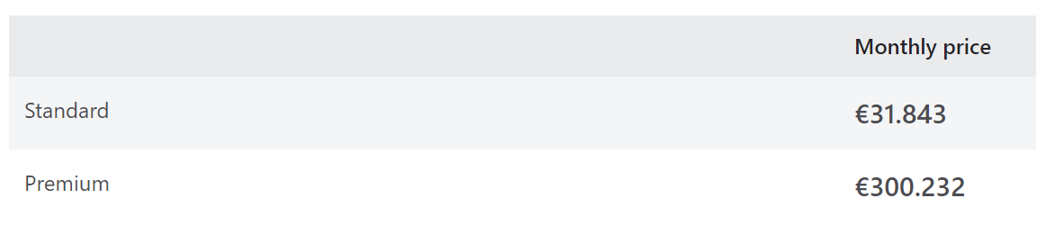

Coûts de Front Door

En ce qui concerne Front Door, les coûts comprennent quatre parties :

- Les frais de base (c’est-à-dire, frais fixes calculés sur une base horaire)

- Le transfert de données sortantes de la périphérie vers le client

- Le transfert de données sortantes de la périphérie vers l’origine

- Les demandes émanant du client et adressées à la périphérie de Front Door.

Le transfert de données depuis une origine dans un centre de données Azure jusqu’à la périphérie de Front Door est gratuit.

En fonction du numéro de référence de Front Door, les frais de base sont les suivants :

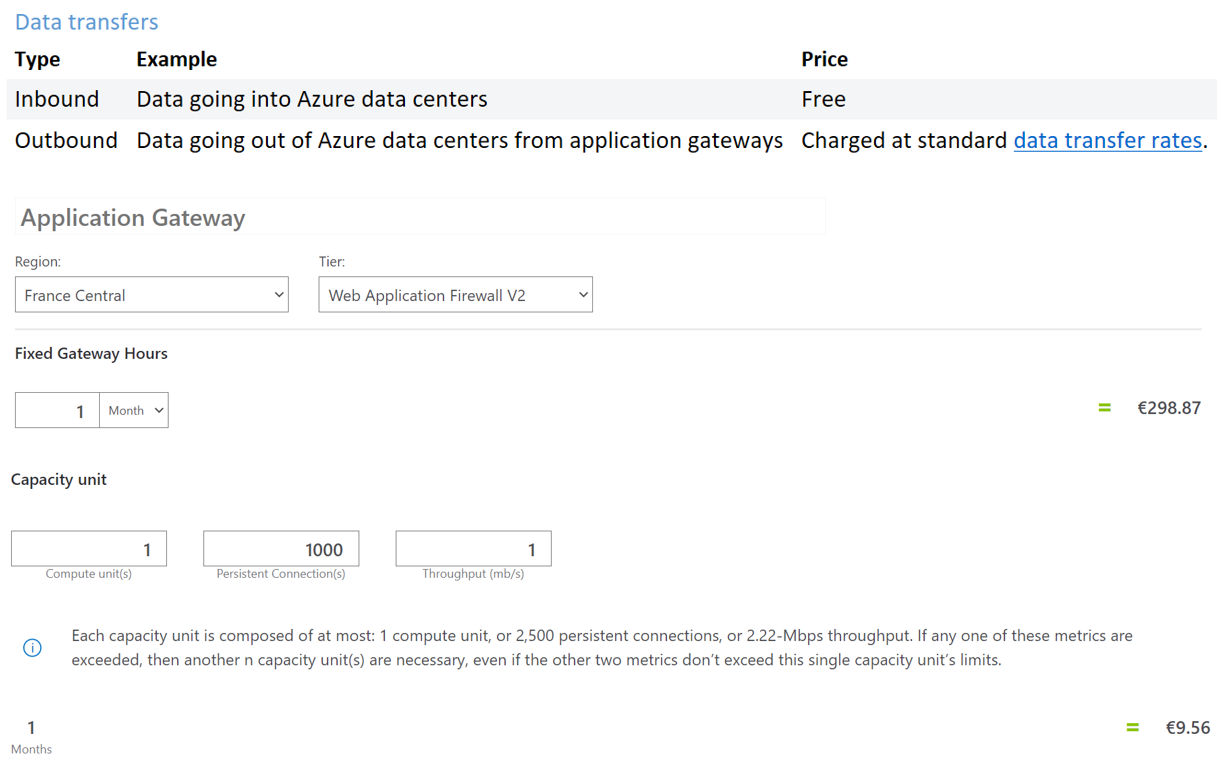

Coûts de Application Gateway

Les coûts de Application Gateway comprennent les frais de base, les frais liés aux unités de capacité et les transferts de données sortantes.

Les coûts de transfert de données pour AG sont les suivants :

Pour plus de détails sur les prix et la tarification :

- https://azure.microsoft.com/fr-fr/pricing/details/frontdoor/

- https://azure.microsoft.com/fr-fr/pricing/details/application-gateway/

Configuration du WAF

Front Door utilise les politiques de WAF pour configurer son pare-feu d’applications Web.

Une politique de WAF est une ressource Azure indépendante qui contient toutes les configurations de WAF comme les règles (gérées et personnalisées), l’exclusion, etc.

Application Gateway prend également en charge les politiques de WAF, ce qui est la manière recommandée de configurer votre WAF. Cependant, il est également possible d’utiliser le paramètre de configuration de WAF de la ressource AG. Il est intéressant de noter qu’il n’est plus possible de créer une AG à partir du portail sans politique de WAF associée.

Quand utiliser Application Gateway derrière Front Door ?

Microsoft a identifié les scénarios suivants dans lesquels il peut être utile d’utiliser Application Gateway derrière Front Door :

- Front Door ne peut effectuer un équilibrage de charge basé sur le chemin qu’au niveau global, mais si l’on veut encore davantage équilibrer le trafic au sein de son réseau virtuel (VNET), il convient d’utiliser Application Gateway.

- Étant donné que Front Door ne fonctionne pas au niveau VM/conteneur, il ne peut pas effectuer de drainage de connexion. Cependant, Application Gateway vous permet de réaliser un drainage de connexion.

- Avec Application Gateway derrière Front Door, il est possible d’obtenir un délestage TLS/SSL à 100 % et d’acheminer uniquement des demandes HTTP au sein de son réseau virtuel (VNET).

- Front Door et Application Gateway prennent tous deux en charge l’affinité de session. Tandis que Front Door peut diriger le trafic ultérieur d’une session d’utilisateur vers le même cluster ou backend dans une région donnée, Application Gateway peut diriger le trafic vers le même serveur au sein du cluster.

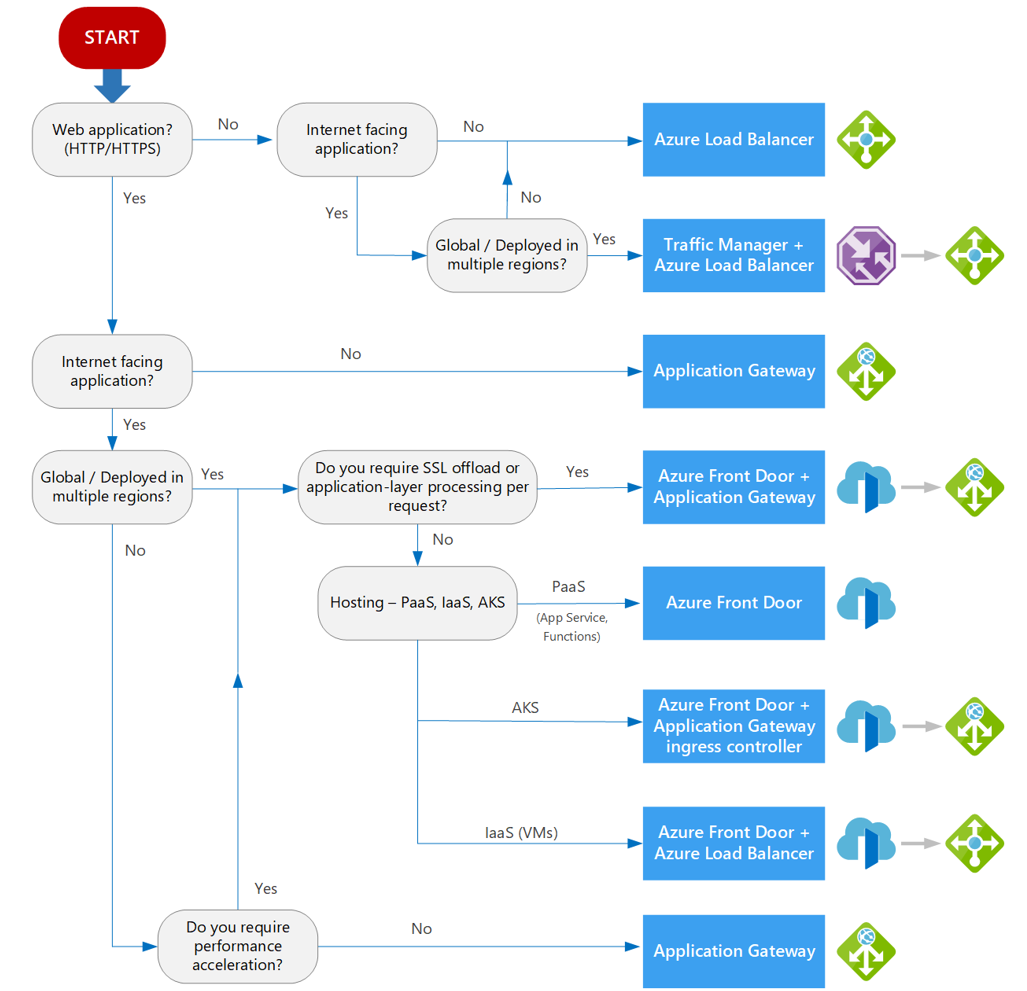

Arbre de décision concernant l’équilibrage de charge de Microsoft

En conclusion, Microsoft propose à ses utilisateurs un arbre de décision utile pour les aider à choisir le bon service en fonction de leurs besoins.

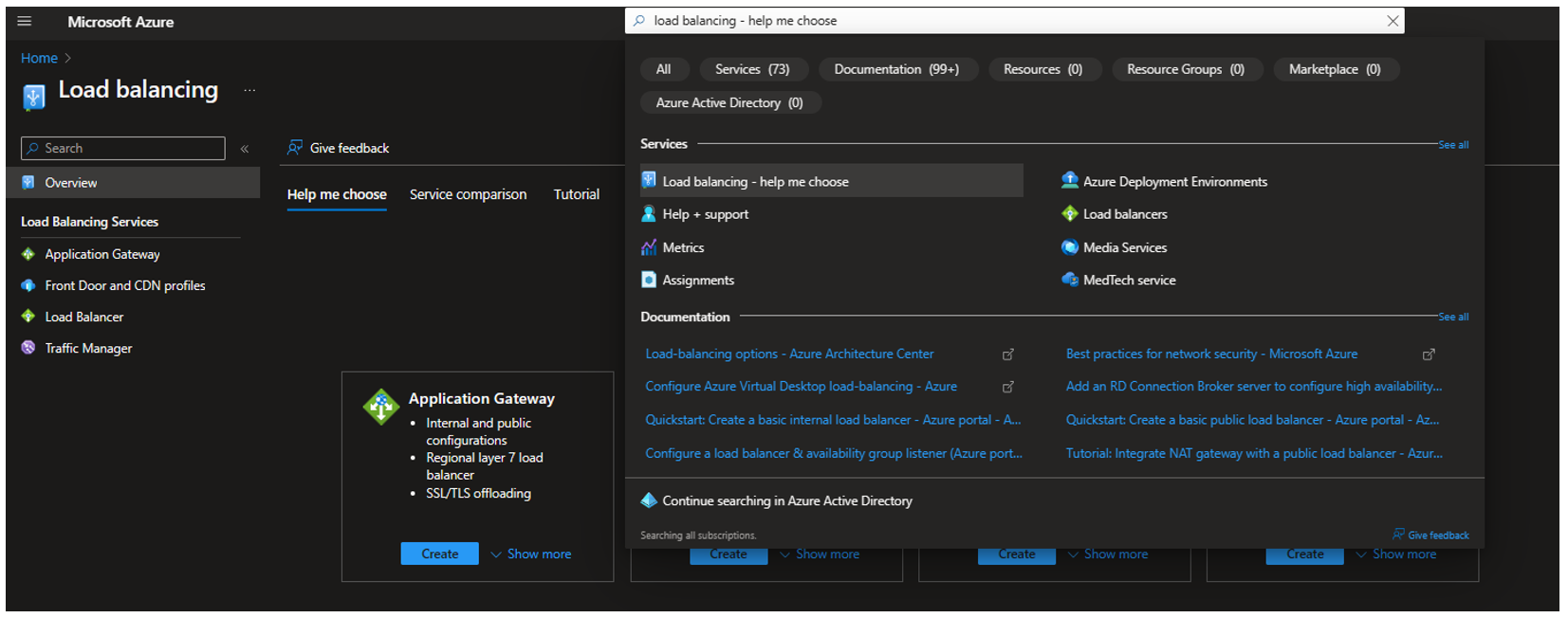

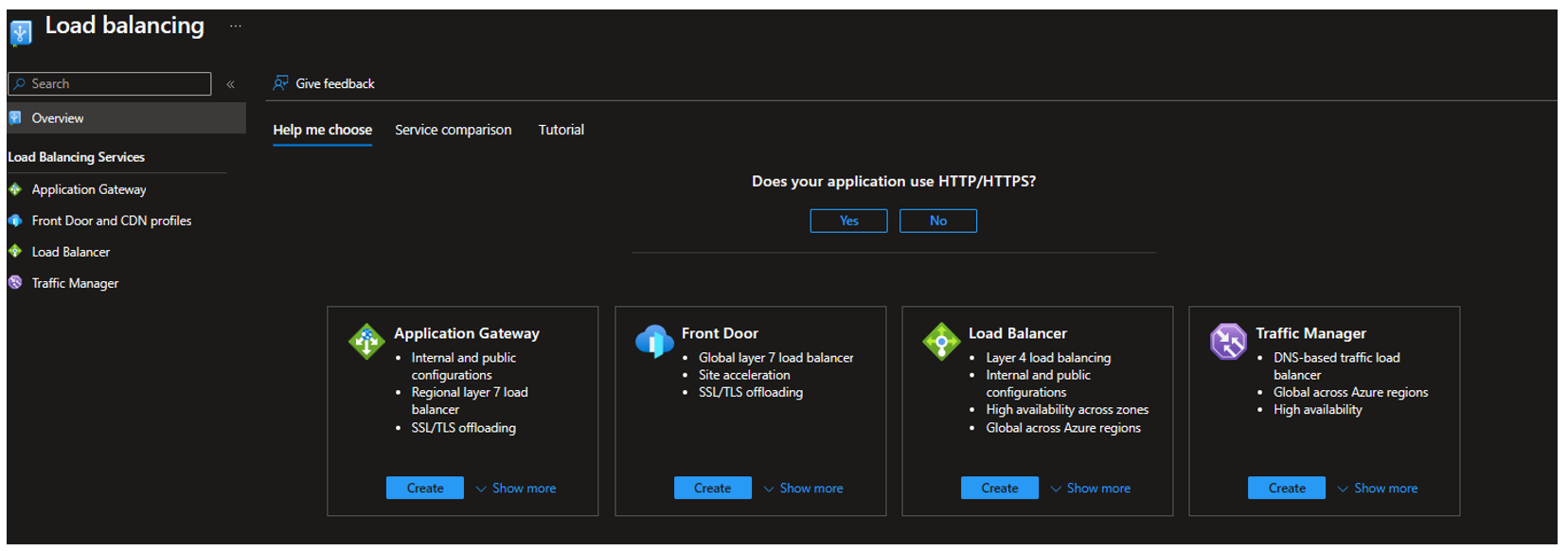

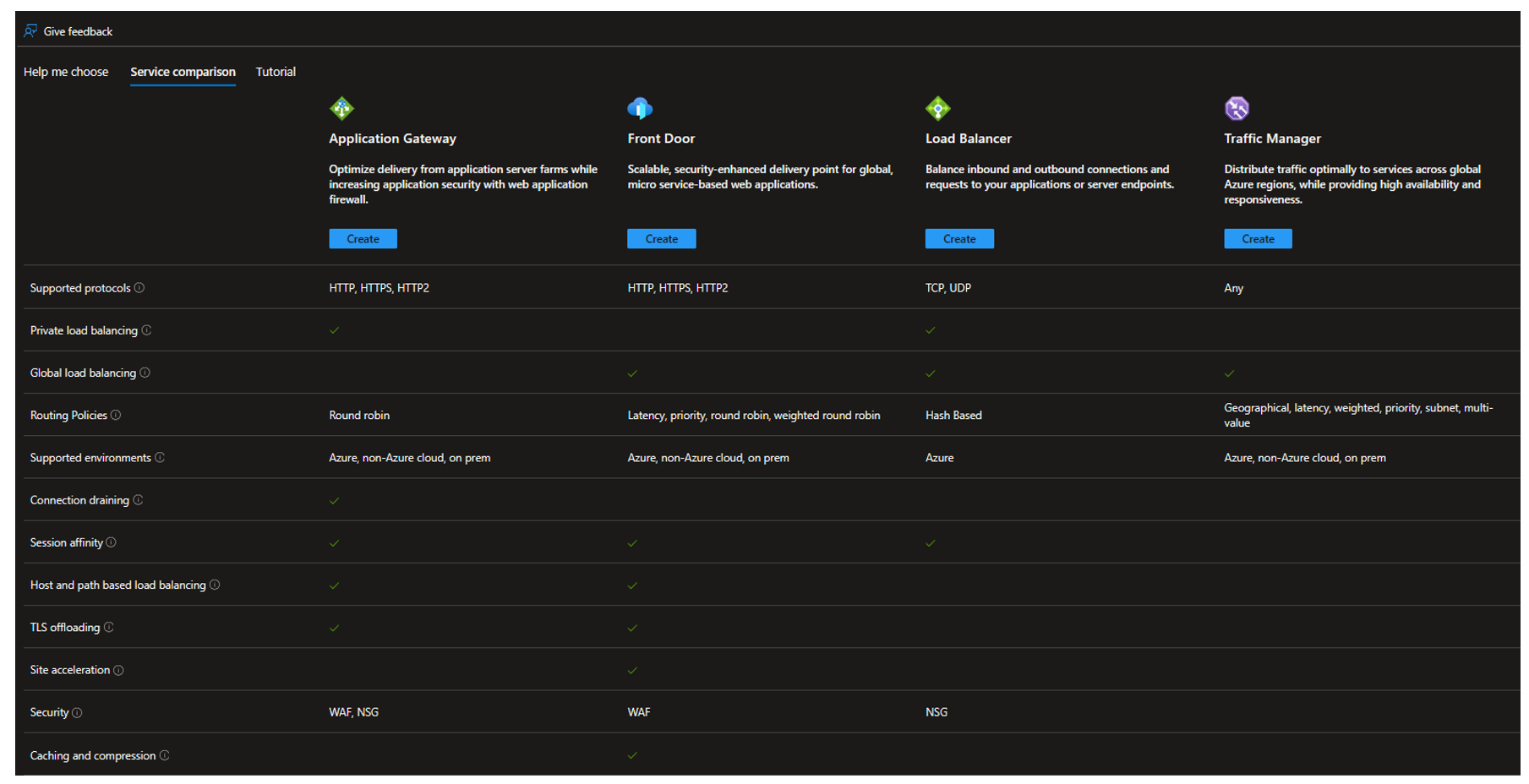

Le portail Azure peut également vous aider à décider quelle ressource utiliser avec le service équilibrage de charge – aidez-moi à choisir.

Il vous posera une série de questions afin de déterminer la solution qui vous convient le mieux.

Il comporte également un onglet de comparaison des services comme suit :

Résumé

Dans cet article, nous avons abordé les bases des solutions Azure d’équilibrage de charge de couche 7 en mettant l’accent sur les différences entre Application Gateway et Front Door. Nous espérons qu’il vous aidera à comprendre les concepts et à faire des choix judicieux pour vos projets.

La mise en œuvre et l’automatisation de ces solutions avec Terraform feront l’objet de notre prochain article.

Vous souhaitez être accompagné dans vos projets d’innovation ? Contactez-nous !