Microsoft Security Copilot : une révolution pour les équipes SOC

Désormais, et depuis le 1er avril 2024, nous pouvons bénéficier de Copilot for Security (en GA) pour nous aider à traiter les alertes / incidents, et plus largement la sécurité de nos environnements IT.

Copilot for Security permettra aux équipes SOC (Security Operation Center) de réagir plus rapidement à une alerte ou un incident, en comprenant dans un langage naturel la situation, et les moyens d’y remédier grâce à une réponse guidée.

Cet article a pour but de faire un point de situation, et de vous présenter l’apport indéniable de Copilot for Security.

Point de situation sur Microsoft Security Copilot

Toute équipe SOC a déjà éprouvé la difficulté de devoir faire le tri parmi la multitude d’informations remontées avec parfois plusieurs consoles d’administration.

Conscient de cette situation, Microsoft a successivement intégré ses produits de sécurité.

Avec Microsoft Defender XDR (anciennement Microsoft Defender 365), Microsoft nous a offert la possibilité de suivre les alertes et incidents relatifs aux produits defender dans une seule console accessible via https://security.microsoft.com. Pour rappel un XDR (eXtended Defense Response) collecte et met automatiquement en corrélation des données sur plusieurs couches de sécurité : email, endpoint, identités, applications SAAS, Cloud.

De plus, les alertes et corrélations Cloud de Microsoft Defender for Cloud (CSPM – Cloud Security Posture management qui permet d’augmenter le niveau de sécurité en appliquant les recommandations proposées / CWP – Cloud Workload Protection, qui détecte les menaces sur les environnements Cloud et bloque/remonte les alertes et incidents à traiter par les équipes SOC) sont désormais directement remontées dans Microsoft Defender XDR. Les équipes SOC peuvent donc accéder à toutes les informations de sécurité Microsoft à partir d’une seule interface.

Enfin, via un connecteur bidirectionnel, nous pouvons envoyer les alertes et incidents XDR à la plateforme SIEM et SOAR Microsoft Sentinel.

Le schéma ci-dessous en fait l’illustration :

Source : Documentation Microsoft

Expérience incorporée et Microsoft Defender XDR / Microsoft Sentinel

Copilot for Security peut être utilisé en expérience autonome et/ou incorporé :

- Quand on accède à Copilot for Security via un produit tel que Microsoft Defender XDR, on parle alors d’expérience incorporée.

- Quand on accède à Copilot for Security via https://securitycopilot.microsoft.com, on parle alors d’expérience autonome. On peut aussi administrer Copilot for Security depuis cette expérience autonome.

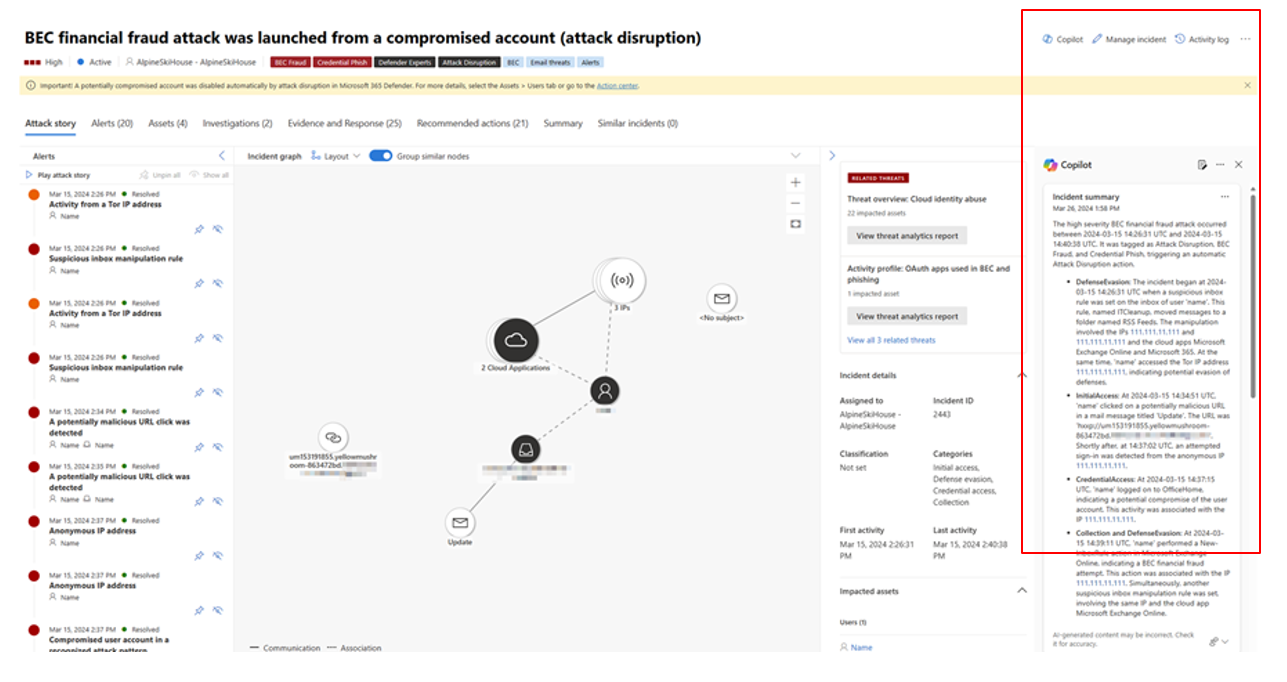

Copilot for Security en expérience incorporée est avant toute chose l’incorporation d’IA générative au traitement des alertes et incidents de sécurité (par exemple avec Microsoft Defender XDR / Microsoft Sentinel).

La traduction en langage naturel d’une alerte ou d’un incident permet de répondre aux menaces en évaluant l’exposition aux risques plus rapidement.

Pour cela, Copilot for Security donne accès aux derniers LLMs (Large Language Models) en s’appuyant sur la relation étroite établie entre Microsoft et OpenAI pour combiner des modèles avancés GPT4 avec la vision globale de sécurité fournie par Microsoft via les 65 000 milliards de signaux quotidiens analysés.

Concrètement, Copilot for Security fournit pour Microsoft XDR et Microsoft Sentinel :

- un résumé des incidents concis et actionnable,

- une analyse d’impact permettant d’évaluer l’impact potentiel des incidents via des insights, et de hiérarchiser les réponses à apporter,

- une ingénierie à rebours des scripts accompagnée d’explications en langage naturel,

- une réponse guidée avec des instructions exploitables sur le triage, l’investigation, l’endiguement et la correction à travers des actions recommandées.

Comme le montre l’image ci-dessous (partie incident summary), un analyste sécurité aura accès à une explication en langage naturel. D’autres fenêtres Copilot accompagneront l’analyse d’impact, l’ingénierie à rebours…

Ecosystème de Microsoft Copilot for Security

Microsoft Copilot for Security n’est pas exclusivement réservé aux produits Microsoft. Ni même uniquement à Microsoft Defender XDR ou Microsoft Sentinel.

Plus largement, Copilot va enrichir l’environnement Microsoft 365, Microsoft Entra-ID, Microsoft Purview, Microsoft Intune, Defender EASM, Defender Threat Intelligence.

Et bien qu’il n’existe pas (encore) de Copilot marketplace, les partenaires Sécurité de Microsoft peuvent publier des plugins Copilot Security.

Déploiement et tarification de Microsoft Copilot for Security

Copilot for Security est vendu dans un modèle de capacité provisionnée, et est facturé à l’heure avec un minimum d’une heure.

La tarification de Copilot for Security est basée sur des unités de calcul de sécurité (Security compute units, ou SCUs).

Ces SCUs définissent au sein d’un abonnement Azure les ressources nécessaires à Copilot for Security pour s’exécuter. Vous pouvez les augmenter ou les diminuer à tout moment dans le portail Azure ou le portail Copilot pour la sécurité (https://securitycopilot.microsoft.com).

Le portail Copilot est toutefois recommandé par Microsoft pour la création des SCUs.

Vous devez être propriétaire Azure ou contributeur au minimum au niveau d’un groupe de ressources pour pouvoir créer de la capacité.

Le coût d’un SCU est de 4$ par heure (tarification disponible via l’outil de calcul de tarification de Microsoft).

« Dialoguer » avec Copilot for Security

Il est possible d’interroger Copilot for Security à travers le prompt.

Il suffit pour cela de poser sa question à notre intelligence générative.

Des featured prompts sont aussi disponibles. Il s’agit d’un ensemble d’invites prédéfinies conçues pour vous aider à accomplir des tâches courantes liées à la sécurité avec Copilot for Security.

Par exemple :

- Analyser un script ou une commande: cette invite identifie le langage du script, le but du script, les risques potentiels, et les actions recommandées.

- Générer une requête de sécurité: cette invite convertit votre requête en langage naturel en un langage de requête, tel que KQL ou l’API Microsoft Graph.

- Générer un rapport de sécurité: cette invite vous aide à générer un rapport de sécurité pour un public spécifique, tel que des dirigeants, des gestionnaires ou des analystes.

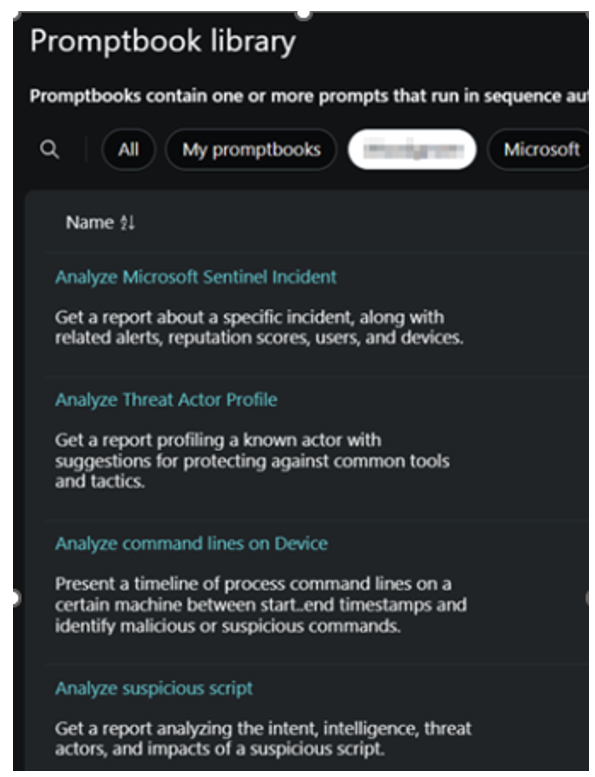

Enfin, similaire aux playbooks qui sont utilisés pour appeler une Logic App et automatiser les réponses aux incidents, Copilot for Security fournit les promptbooks.

Ces workflows prêts à l’emploi peuvent servir de modèles pour automatiser les investigations et/ou les réponses aux incidents.

Chaque promptbook prédéfini nécessite une entrée spécifique (par exemple, un extrait de code, un nom d’acteur de menace, un identifiant d’alerte Microsoft XDR ou Microsoft Sentinel).

Vous pouvez aussi écrire votre propre promptbook.

L’essentiel à retenir sur Microsoft Security Copilot

Par son intégration aux produits de sécurité Microsoft, ses plugins, ses prompts et les interrogations ou les analyses que l’on peut demander, Copilot for Security est un véritable « Game changer » pour les équipes SOC.

Et en complément : découvrez notre article suivant sur « Microsoft Unified security operation platform en public preview »

Vous souhaitez être accompagné dans la sécurisation de votre Cloud ? Contactez-nous !