Renforcer la cybersécurité avec DevSecOps : stratégies et outils clés

Introduction

Dans le monde technologique en constante évolution d’aujourd’hui, les organisations sont confrontées à une multitude croissante de cybermenaces. Des attaques sophistiquées exploitant des vulnérabilités logicielles peuvent entraîner des violations de données, des pertes financières et ternir la réputation d’une entreprise. En réponse, les pratiques DevOps traditionnelles doivent évoluer pour donner la priorité à la sécurité sans compromettre la rapidité et l’agilité. C’est ici qu’intervient DevSecOps—une méthodologie qui intègre la sécurité à chaque étape du Software Development Lifecycle (SDLC).

Cet article présente des stratégies concrètes pour implémenter DevSecOps, garantissant que votre DevOps pipeline soit à la fois agile et sécurisé.

Il vous offrira une introduction au concept de DevSecOps, ainsi qu’une étude de cas pratique sur une application .NET déployée sur une Azure Container Application.

Cet article présente des stratégies pratiques pour mettre en œuvre DevSecOps, assurant ainsi une pipeline DevOps à la fois agile et sécurisée.

Il propose une introduction au concept de DevSecOps, accompagnée d’une étude de cas détaillant le déploiement d’une application .NET sur une Azure Container Application.

Qu’est-ce que DevSecOps ?

DevSecOps est une évolution de l’approche DevOps traditionnelle, intégrant la sécurité à chaque phase du développement et du déploiement. En considérant la sécurité comme une responsabilité collective , DevSecOps comble l’écart entre les équipes de développement, d’opérations et de sécurité. Son objectif est d’assurer non seulement une livraison rapide des applications , mais aussi leurs sécurisation dès leur conception, répondant ainsi aux exigences des entreprises modernes et aux contraintes réglementaires.

Les Principes Fondamentaux de DevSecOps

Les principes fondamentaux de DevSecOps reposent sur l’intégration de la sécurité dans chaque étape du pipeline. Ces principes incluent :

- Security as Code : La sécurité est automatisée et intégrée dans le CI/CD pipeline sous forme de code, garantissant que les contrôles de sécurité soient systématiquement appliqués.

- Shift Left : Les considérations de sécurité sont introduites dès les premières phases du développement, permet de réduire les vulnérabilités avant que le code ne soit déployé en production.

- Automation : Les vérifications de sécurité sont automatisées afin de minimiser les erreurs humaines et d’accélérer le processus.

- Collaboration : Les équipes de développement, de sécurité et d’opérations travaillent ensemble de manière transparente pour s’assurer que la sécurité soit une responsabilité partagée.

- Continuous Feedback : Une rétroaction en temps réel est fournie sur les problèmes de sécurité, permettant aux équipes de les traiter rapidement.

Intégration de DevSecOps : Par où commencer ?

L’intégration de DevSecOps dans votre pipeline peut sembler complexe, mais une approche progressive assure un succès durable :

- Effectuer une évaluation de sécurité pour identifier les lacunes dans vos processus DevOps actuels.

- Instaurer une culture orientée security-first en formant les équipes et en obtenant l’adhésion de la direction.

- Introduire des outils de sécurité de base, tels que le Static Application Security Testing (SAST), dans les workflows de développement.

- Utiliser des projets pilotes pour affiner les processus et les outils avant de généraliser les pratiques DevSecOps à l’échelle de l’organisation.

Pour rendre cette transition plus concrète et applicable, une approche technique sera privilégiée par une étude de cas portant sur l’implémentation de DevSecOps pour une application .NET déployée sur Azure.4. Sécurisation du Cycle de Développement

La sécurisation du cycle de développement repose sur l’intégration de mesures de sécurité à chaque étape du processus :

- Code : Mettre en place une analyse statique du code (SAST) pour identifier les vulnérabilités dès la phase de développement.

- Build : Sécuriser les processus de build en intégrant des outils de sécurité capables d’analyser les dépendances et les images de conteneurs.

- Test : Automatiser les tests de sécurité, comme l’analyse dynamique (DAST) et l’Interactive Application Security Testing (IAST), pour détecter les vulnérabilités qui pourraient ne pas être visibles dans le code statique.

- Release : Automatiser les contrôles de sécurité dans le processus de release afin d’empêcher le déploiement de code non sécurisé.

Renforcement de CI/CD avec la Sécurité

L’intégration de la sécurité dans votre CI/CD pipeline permet d’identifier et de corriger les vulnérabilités avant que le code ne soit déployé en production. Pour renforcer encore plus la sécurité et améliorer la standardisation, il est essentiel de centraliser les composants clés tels que les modules IaC, les templates de build et de déploiement, ainsi que la gestion des configurations. Cette approche renforce non seulement la sécurité, mais simplifie également le processus de développement et garantit une cohérence entre les environnements.Key strategies:

- Static et Dynamic Scanning : Utiliser des outils comme Prisma Cloud pour effectuer à la fois une analyse statique et dynamique des images de conteneurs. L’analyse statique détecte les vulnérabilités connues, tandis que l’analyse dynamique surveille les comportements suspects à l’exécution.

- Centralized IaC Repository : Un dépôt centralisé pour les modules Infrastructure as Code (IaC) permet de standardiser et sécuriser le provisionnement de l’infrastructure. En stockant des modules Terraform, Ansible ou CloudFormation réutilisables dans un emplacement unique, les équipes assurent une configuration homogène sur tous les environnements. Cela limite la dérive des configurations et réduit les risques de mauvaises configurations pouvant exposer l’infrastructure à des failles de sécurité.

- Build et Deployment Pipeline Templates : Créer des templates réutilisables pour les pipelines de build et de déploiement permet d’uniformiser le processus CI/CD. Stocker ces templates dans un dépôt centralisé garantit que chaque équipe suit les mêmes étapes pour compiler, tester et déployer les applications. Des pipelines standardisés facilitent l’intégration des contrôles de sécurité dans le workflow, évitant ainsi les écarts pouvant introduire des risques.

- Centralized Configuration Management : La gestion centralisée des configurations permet l’application cohérente des politiques de sécurité sur tous les environnements. Par exemple, les configurations sensibles (clés API, identifiants de base de données, clés de chiffrement) peuvent être stockées en toute sécurité dans des outils centralisés comme HashiCorp Vault ou AWS Secrets Manager. L’automatisation de la récupération et de l’injection de ces configurations dans le pipeline de déploiement garantit une gestion sécurisée des données sensibles, sans intervention manuelle.

- Self-hosted CI/CD Agents : Utiliser desagents CI/CD self-hosted permet de mieux contrôler l’environnement et de limiter les risques liés à des agents tiers compromis. Cette approche offre des mesures de sécurité renforcées et des configurations adaptées aux exigences spécifiques de l’organisation.

- Automated Security Gates : Mettre en place des security gates dans le pipeline pour bloquer les déploiements si les vulnérabilités dépassent des seuils prédéfinis. Ces contrôles automatiques peuvent inclure des vérifications de la qualité du code, des erreurs de configuration, ainsi que la détection de vulnérabilités dans les dépendances.

Sécurité de l’Infrastructure as Code (IaC)

L’Infrastructure as Code (IaC) automatise le provisionnement et la gestion de l’infrastructure, ce qui en fait un élément clé nécessitant l’application de bonnes pratiques de sécurité dans les configurations IaC.Bonnes pratiques de sécurité pour l’IaC :

- IaC Scanning : Utiliser des outils comme Checkov ou TFLint pour analyser les fichiers Terraform et détecter les erreurs de configuration susceptibles d’exposer l’infrastructure à des risques de sécurité.

- Terraform Testing : Mettre en place des frameworks de test qui simulent et vérifient la sécurité de l’infrastructure avant son déploiement, permettant d’identifier les failles avant qu’elles ne deviennent critiques.

- Policy as Code : Définir des politiques de sécurité sous forme de code et les intégrer dans le workflow IaC pour appliquer automatiquement les contrôles de sécurité et garantir la conformité aux bonnes pratiques et aux réglementations.

Case Study: Implémentation de DevSecOps pour une Application .NET sur Azure

Ce cas d’usage illustre comment intégrer les meilleures pratiques DevSecOps dans le pipeline de développement et de déploiement d’une application .NET hébergée sur Azure Web Apps. L’implémentation suit une approche structurée de la sécurité, garantissant que les vulnérabilités sont identifiées et corrigées avant le déploiement.

📌 Guide détaillé et code source disponible sur GitHub : GitHub – mohaimenetayebbey/aspdotnet-devsecops-app

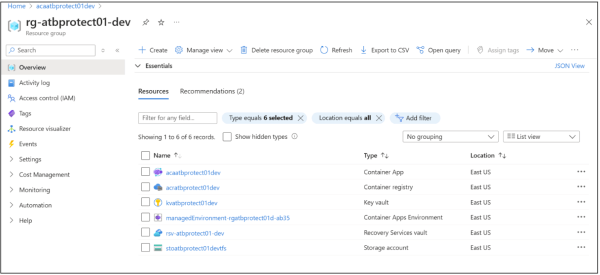

Prérequis : Azure Resources Setup

L’implémentation repose sur plusieurs services Azure pour assurer un déploiement sécurisé et automatisé :

- Azure Web Apps : Hébergement de l’application .NET.

- Azure Container Registry (ACR) : Stockage des images de conteneurs.

- Azure DevOps : Gestion de l’automatisation CI/CD.

- Azure Key Vault : Sécurisation des informations sensibles (clés API, identifiants, certificats).

Configuration des Variables

Le pipeline utilise des variables prédéfinies dans Azure DevOps pour garantir la sécurité et la réutilisabilité des configurations. Les principales variables utilisées incluent :

- AppServiceName : Spécifie l’Azure Web App utilisée pour le déploiement.

- RegistryName : Identifie l’instance Azure Container Registry (ACR).

- SonarQubeKey : Active l’analyse statique de sécurité avec SonarQube.

- PrismaCloudToken : Utilisé pour l’analyse des vulnérabilités des conteneurs via Prisma Cloud.

- KeyVaultName : Référence Azure Key Vault pour la gestion sécurisée des informations sensibles (clés API, identifiants, certificats).

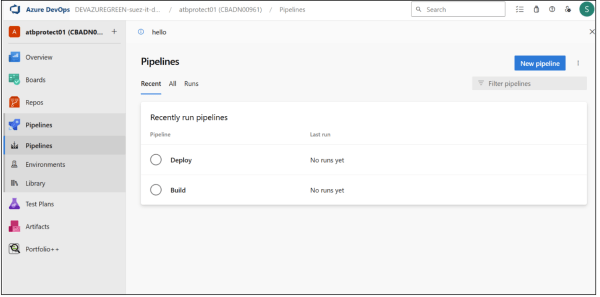

CI/CD Pipeline Overview: Automatisation de la Sécurité et du Déploiement

Ce workflow DevSecOps s’appuie sur deux pipelines principaux dans Azure DevOps :

- Build Pipeline : Automatise l’analyse de sécurité, la compilation de l’application et la création d’images de conteneurs.

- Deploy Pipeline : Garantit un déploiement sécurisé vers Azure Container App, en intégrant des contrôles de sécurité à chaque étape.

Ces pipelines intègrent la sécurité dès le début du processus pour réduire les risques avant le déploiement

.

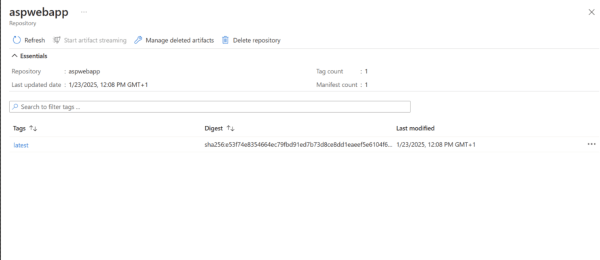

Exécution du Build Pipeline & Stockage de l’Image dans ACR

Le Build Pipeline débute par l’analyse du code et le scanning de sécurité, en utilisant :

- SonarQube pour l’analyse statique du code (SAST).

- Prisma Cloud pour l’analyse des dépendances et la détection de vulnérabilités.

Ensuite, l’application .NET est containerisée avec Docker, et l’image validée est poussée vers Azure Container Registry (ACR) pour un stockage sécurisé avant le déploiement.

Et voici l’image qui est buildé et stocké:

Exécution du Deploy Pipeline

Le Deploy Pipeline assure le déploiement sécurisé de l’image de conteneur depuis Azure Container Registry (ACR) vers Azure Container Service.

Grâce aux contrôles de sécurité intégrés dans le pipeline, l’application est déployée en garantissant la conformité aux bonnes pratiques DevSecOps.

📌 Résultat final : L’application .NET est maintenant opérationnelle sur Azure Container Service, avec un déploiement sécurisé et automatisé. 🚀

Tendances Futures de DevSecOps

L’évolution de DevSecOps s’accompagne de plusieurs tendances majeures qui façonnent son avenir :

- AI et Machine Learning en Sécurité : Les outils de sécurité basés sur l’intelligence artificielle (AI) permettront d’automatiser la détection et la réponse aux vulnérabilités, améliorant ainsi à la fois la rapidité et la précision des analyses.

- Shift-Left Evolution : La sécurité sera intégrée encore plus tôt dans le cycle de développement, avec une analyse des vulnérabilités en temps réel et des mécanismes de correction automatique dès la phase de codage.

- Cloud-Native Security : Avec la migration croissante vers le cloud, l’accent sera mis sur la sécurisation des applications cloud-native, en s’appuyant sur des outils et des plateformes conçus pour protéger des environnements cloud dynamiques.

Pour conclure

L’intégration de la sécurité dans votre DevOps pipeline via DevSecOps est désormais incoutournable. En adoptant une approche security-first et en incorporant des contrôles de sécurité tout au long du Software Development Lifecycle (SDLC), vous pouvez réduire les risques tout en conservant la rapidité et l’agilité nécessaires aux développements modernes.Que ce soit pour démarrer avec DevSecOps ou pour perfectionner vos pratiques existantes, suivre ces stratégies vous aidera à construire un pipeline robuste et sécurisé, aligné sur les exigences métier et réglementaires.

Vous avez envie de rejoindre Cellenza ?

Vous souhaitez rejoindre un cabinet de conseil engagé dans la RSE, reconnu pour son très haut niveau d’expertise ? Retrouvez tous nos postes ouverts sur notre site Carrière et n’hésitez pas à contacter notre équipe Recrutement !