Protéger la confidentialité de ses documents et e-mails avec Microsoft Purview et les étiquettes de confidentialité

Les précédents articles sur la protection des données ont abordé les meilleures pratiques pour éviter une circulation incontrôlée de vos documents confidentiels avec le Data Loss Prevention (DLP). ( Comment mettre en place le déploiement de ses stratégies DLP ?, la gouvernance des stratégies DLP).

Mais le DLP a lui seul ne suffit pas pour assurer une protection complète au sein d’une organisation. Il est essentiel de contrôler la confidentialité de vos documents, que ce soit avant ou après ce mouvement, et ce quel que soit l’emplacement du document.

C’est là qu’intervient Microsoft Purview, avec un mécanisme de « tag », appelé « Etiquette de confidentialité », ou « Sensitivity Label ».

Ces étiquettes offrent trois principaux bénéfices.

- Attribuer un niveau de confidentialité au document visé : Cela se fait via le nom de l’étiquette qui est appliquée au document

- Informer l’utilisateur de la confidentialité : un marquage visuel (optionnel) peut être ajouté au doument.

- Protéger le contenu du document : l’application d’un chiffrement (à une ou deux clés, pour les informations les plus sensibles) permet de restreindre l’accès aux utilisateurs autorisés.

Il y a bien sûr bien d’autres aspects auxquels il faut réfléchir pour mettre en œuvre ce type de protection.

Microsoft Purview : quels prérequis ?

La protection des données avec les étiquettes de confidentialité est mise en œuvre au travers de la solution « Information Protection » de Microsoft Purview, disponible à partir d’une licence Office 365 E3.

Pour plus de détails sur le licensing de Microsoft Purview, nous vous conseillons de consulter la documentation Microsoft sur le licensing Microsoft 365, incluant Purview.

Avant de penser à la technique, il faut définir la stratégie

La première étape est de définir comment l’organisation souhaite évaluer la confidentialité de ses documents. Cela s’effectue en établissant un « plan de classification ». Ce plan est généralement décrit dans l’une des annexes de la PSSI (Politique de Sécurité du Système d’Information), si tel document existe déjà au sein de l’organisation.

A titre d’exemple, le tableau ci-dessous décrit une graduation de niveaux de confidentialité, chaque niveau étant désigné pour définir l’impact à prévoir si une fuite de données se produit. Ces impacts sont à évaluer d’un point de vue financier, de réputation, et juridique.

En voici un exemple générique :

|

Niveau de confidentialité |

Impact à prévoir |

| Public | Nul |

| Général / Standard | Limité : L’organisation des activités se maintient comme d’habitude.

Une partie minimale de l’organisation connaît des perturbations |

| Confidentiel | Important : Plusieurs entités administratives de l’organisation sont directement impactées et ralenties, avec d’éventuelles répercussions indirectes sur les autres. L’entreprise continue de fonctionner normalement |

| Très confidentiel | Majeur : Le fonctionnement de l’entreprise est à risque si aucune mesure de contingence n’est réalisée |

| Secret | Critique : La viabilité de l’organisation est remise en question. |

De manière générale, il est important de retenir que la classification des documents ne doit pas être excessive. Elle doit rester compréhensible et suffisante.

- Trop de niveaux de confidentialité compliquent la distinction entre ces niveaux pour l’utilisateur final, et altère son jugement sur le choix d’un niveau plutôt qu’un autre pour classer son document. Le risque est donc d’avoir des documents mal classés, avec un niveau sous-évalué ou sur-évalué.

- A l’inverse, le fait de proposer trop peu de niveaux a pour effet de gommer la distinction de criticité entre les documents et donc, de ne pas avoir une protection adéquate pour certains documents.

La bonne graduation dépendra en priorité de votre programme de pilotage par les risques, et des niveaux d’impacts que l’organisation souhaite identifier et gérer vis-à-vis de ces risques.

A titre d’exemple à nouveau, la documentation produite par le gouvernement américain ne peut être classé qu’entre ces 3 niveaux : Confidentiel, Secret, Top Secret. (Source : https://en.wikipedia.org/wiki/Classified_information_in_the_United_States)

Une fois cette graduation définie, il faut ensuite établir une taxonomie d’étiquettes de confidentialité à appliquer sur les documents de l’entreprise. Cette taxonomie reprend la hiérarchie des niveaux et, parfois, est complétée par des étiquettes complémentaire pour gagner en flexibilité et équilibre entre protection des contenus et productivité.

Chez Cellenza, la taxonomie d’étiquettes de confidentialité mise en œuvre est la suivante :

Chiffrer ou ne pas chiffrer les documents, un équilibre à maitriser

A l’instar du Data Loss Prevention, où l’action de blocage de l’action utilisateur n’est pas une fin en soi, vouloir protéger un document n’oblige pas à devoir systématiquement le chiffrer.

Lorsqu’un document est chiffré, des documents, il faut alors définir quelles populations (internes et/ou externes à l’organisation) sont autorisées à le déchiffrer et avec quelles autorisations sur le contenu (lire, modifier, imprimer, etc.). Plus on chiffre une quantité exagérée de fichiers et de manière inadaptée, plus on risque de bloquer les processus métier de l’entreprise et d’impacter la productivité de l’organisation.

Pour tout document sans chiffrement mais avec une étiquette de confidentialité, la circulation et le partage de ce dernier sera plus facilement gouvernée par des règles DLP, qui identifieront l’étiquette et pourront contrôler ou limiter les destinataires autorisés à recevoir un e-mail ou un lien de partage avec ce document.

L’essentiel à retenirest que les restrictions de sécurité doivent être mises en œuvre uniquement pour des situations légitimes, et des natures de données réellement sensibles. Unexcès de zèle peut compromettre t la pérennité de votre chantier de classification des données.

Aussitôt que cet équilibre entre sécurité et productivité est rompu, cela entraîne un système défaillant (car trop peu protégé là où nécessaire) et donc peu fiable, soit bloquant ce qui peut inciter les équipes métier à se tourner vers le Shadow IT.

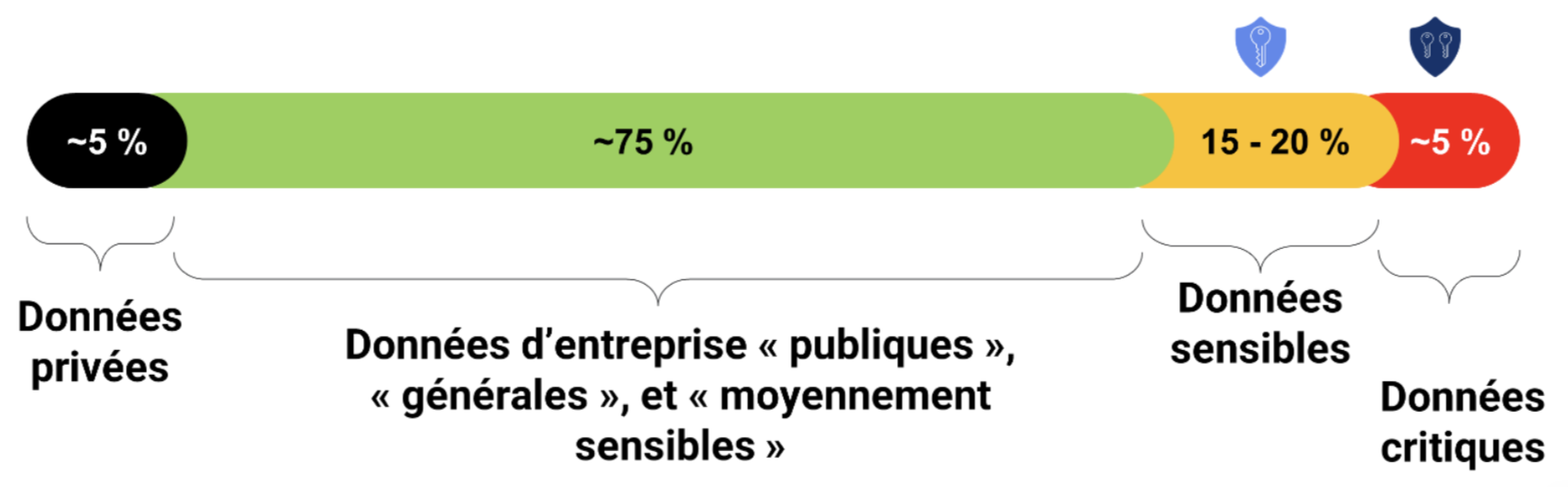

En synthèse seule une portion d’environ 20% des documents produits par l’entreprise sont susceptibles d’être chiffrés, et environ 5 % pourraient requérir un chiffrement fort à deux clés, appelés communément Double-Key Encryption

Les autres capacités d’une étiquette de confidentialité

Planifier sa stratégie d’étiquettes de confidentialité avec Microsoft Purview, c’est également prendre de nombreuses autres décisions de configuration, qui pour certaines auront un impact visible pour l’utilisateur final.

Les plus importantes à garder à l’esprit sont les suivantes :

-

Marquage visuel

Votre document Office doit-il contenir une indication du niveau de confidentialité du document au sein de l’entête, du pied de page, ou même en filigrane ? Ces marquages visuels doivent-ils être les mêmes quel que soit le format du contenu (Word, Excel, PowerPoint, E-mail avec Outlook…) ?

-

Etiquette par défaut

Lorsqu’un utilisateur crée un nouveau document, le système doit-il appliquer automatiquement une étiquette au document, avant l’utilisateur ?

Cela est pratique pour l’utilisateur, car il n’a plus à y penser, mais le choix de l’étiquette par le système ne se fait pas selon l’analyse du contenu, le choix est « arbitraire » selon ce que vous aurez configuré en amont. Selon l’étiquette qui est choisie pour être celle « par défaut », elle peut attribuer un niveau de confidentialité trop bas, ou trop élevé, et éventuellement dans des proportions trop importantes.

De ce fait, choisissez une étiquette par défaut qui soit pertinente par rapport à une population donnée. Dit autrement, il ne faut pas définir une étiquette par défaut qui soit la même pour l’ensemble des utilisateurs de l’organisation.

-

Exhaustivité ou limitation des étiquettes disponibles pour l’utilisateur

La liste des étiquettes que vous avez configurées avec Purview sont potentiellement pertinentes pour tous les documents produits, quel que soit l’utilisateur.

Mais il est possible également que certaines étiquettes soient prévues pour des types de documents confidentiels bien spécifiques, et ces types de documents sont dans ce cas produit par une population elle-même spécifique.

Les stratégies de publication des étiquettes vous permettent de définir, pour une population d’utilisateurs données, les étiquettes qui leur seront disponibles. Effectuez (si besoin) votre segmentation de déploiement des étiquettes au travers de plusieurs stratégies de publication.

Etiquetage manuel ou automatique ?

Les utilisateurs doivent-ils avoir la responsabilité d’appliquer eux-mêmes une étiquette de confidentialité aux e-mails qu’ils envoient, ou aux documents sur lesquels ils travaillent ?

La stratégie de l’étiquetage manuel a la vertu d’engager les utilisateurs à être pleinement conscients de la sensibilité des informations qu’ils partagent, mais cela n’est malheureusement pas suffisant pour que cette responsabilité soit correctement endossée par ces derniers.

Les utilisateurs ont beau être accompagnés et formés sur la gestion des étiquettes, cela ne fait pas d’eux des experts de la protection des données. Les collaborateurs d’une organisation sont avant tout des acteurs d’un processus métier, et leur focus est d’abord sur la réalisation et le partage de leur travail auprès de leur réseau, qu’il s’agisse de collègues ou d’interlocuteurs externes.

De ce fait, pour ne pas que les utilisateurs « oublient » d’appliquer une étiquette, il est possible de rendre obligatoire cette action (sans quoi le document, ou sa mise à jour, ne peut pas être enregistré). Mais cela ne garantit pas qu’ils sélectionnent la bonne étiquette.

Inversement, automatiser l’application des étiquettes sur un document ou un e-mail, c’est déléguer au système l’intelligence et la responsabilité de la classification de confidentialité.

Cette automatisation s’effectue au travers de règles qui analysent le contenu des documents et des e-mails pour décider quelle étiquette est la plus adéquate.

De ce fait, il faut que ces règles soient précises et bien configurées pour s’assurer de reconnaitre avec le moins d’erreur possible (faux-positif, faux-négatif) qu’un certain document contienne effectivement des données d’une nature confidentielle (de nature bancaire, personnelle, juridique, commerciale, etc.)

Etiquettes de confidentialité : l’essentiel à retenir

La protection des documents au travers des étiquettes de confidentialité permet à une organisation d’atteindre les objectifs suivants :

- Repérer un document au travers de son niveau de confidentialité.

- Grâce à une attribution manuelle de l’étiquette par un utilisateur

- Grâce à une attribution automatique de l’étiquette par le système :

- Selon des règles d’analyse du contenu et de correspondance entre un type de contenu identifié et une étiquette

- Et/ou selon le lieu de stockage du document au sein d’un espace SharePoint

- Protéger de manière directe le document en limitant l’accès au contenu par du chiffrement

- Protéger de manière indirecte le document en utilisant d’autres stratégies comme le Data Loss Prevention pour appliquer une protection selon l’étiquette identifiée, et d’autres conditions.

À suivre : les étiquettes de confidentialité pour les espaces de travail

Dans un prochain article, nous aborderons les usages, les bénéfices et les enjeux qu’apporte la classification de confidentialité des espaces de travail.

Comprendre et maitriser le fonctionnement de Microsoft Purview : les formations et certifications associées

Avant de vous lancer sur un chantier de paramétrage sur un tenant de production, il est plus que recommandé de passer le ou les examens vous permettant de valider votre apprentissage de Microsoft Purview.

Voici les examens et certifications associés qui abordent le paramétrage de Purview :

- Les certifications dédiées à la thématique Sécurité :

- MS-102 : Microsoft 365 Certified : Administrator Expert

Vous souhaitez être accompagnés dans votre montée en compétences et préparer vos certifications ? Découvrez les formations Cellenza Training :

Vous avez envie de rejoindre Cellenza ?

Vous souhaitez rejoindre un cabinet de conseil engagé dans la RSE, reconnu pour son très haut niveau d’expertise ? Retrouvez tous nos postes ouverts sur notre site Carrière et n’hésitez pas à contacter notre équipe Recrutement !