Gouvernance des stratégies DLP : quelle structuration appliquer ?

Dans notre précédent article sur le Data Loss Prevention, vous avez pu découvrir comment faire varier vos stratégies DLP (Data Loss Prevention) selon vos besoins et les enjeux de gestion du changement, et donc in fine selon la maturité de votre organisation à contrôler vos flux de données, que ce soit via e-mail ou partage de documents (entre autres). L’objectif était alors d’assurer un déploiement de ces stratégies DLP avec la meilleure adoption par les équipes métier, les utilisateurs finaux.

Dans ce nouvel article, nous allons un peu plus loin sur les bonnes pratiques DLP pour, cette fois-ci, faciliter la gouvernance technique de ces stratégies, et de facto, simplifier les activités des équipes d’administration O365 et de sécurité.

En d’autres termes, la bonne gouvernance des stratégies et des règles DLP vise 3 objectifs majeurs :

- Identifier au plus vite une stratégie DLP existante, en vue de la modifier, ou a minima de l’auditer ;

- Permettre un filtrage ou triage des alertes DLP à travers l’équipe SOC, et identifier rapidement la nature et la gravité d’un évènement DLP ;

- Assurer l’extension et la « scalabilité » de votre référentiel de stratégies DLP.

Microsoft Purview – quels prérequis ?

Les recommandations partagées dans cet article sont applicables à partir d’une licence Office 365 E3.

ADN d’une stratégie DLP

Pour bien comprendre comment la structuration des stratégies et règles DLP améliore leur gouvernance, et donc l’atteinte de ces 3 objectifs, voici un rappel de la façon dont se construit une stratégie DLP au sein de Microsoft Purview.

Une stratégie DLP est composée de deux « groupes de caractéristiques » :

- Des caractéristiques générales, transverses à la stratégie DLP :

- Un nom

- Une description (pour les administrateurs DLP)

- Un périmètre d’application, ou « emplacement » (EXO, SPO, OD, Teams, Devices, PowerBI, File Share, Applications SaaS tierces…)

- Une audience pour chaque périmètre sélectionné

- Un mode de déploiement

- Un ensemble d’une à plusieurs règles DLP, décrivant pour chacune :

- Un nom

- Une description

- Un jeu de conditions au déclenchement de la règle

- Un jeu d’exception aux précédentes conditions

- Un jeu d’actions de contrôle en cas de déclenchement

- Des paramètres d’interaction avec les utilisateurs finaux

- Des paramètres de gestion de l’alerte liée au déclenchement selon les conditions et exceptions, dont notamment le niveau de sévérité (Faible, Moyenne, Elevée).

Par ailleurs, pour illustrer de manière exhaustive le fonctionnement technique des stratégies DLP au sein de Microsoft Purview, il est important de connaître les quelques contraintes suivantes :

- Les caractéristiques générales d’une stratégie DLP s’appliquent à l’ensemble des règles DLP qui la composent (en rappel à ce qui a été écrit précédemment) ;

- Le nom d’une stratégie DLP est immuable une fois la stratégie créée, et ce nom doit être unique pour l’ensemble des stratégies DLP du tenant ;

- Le nom d’une alerte DLP est également immuable une fois la stratégie créée, et ce nom doit également être unique pour l’ensemble des règles composant chacune des stratégies DLP du tenant.

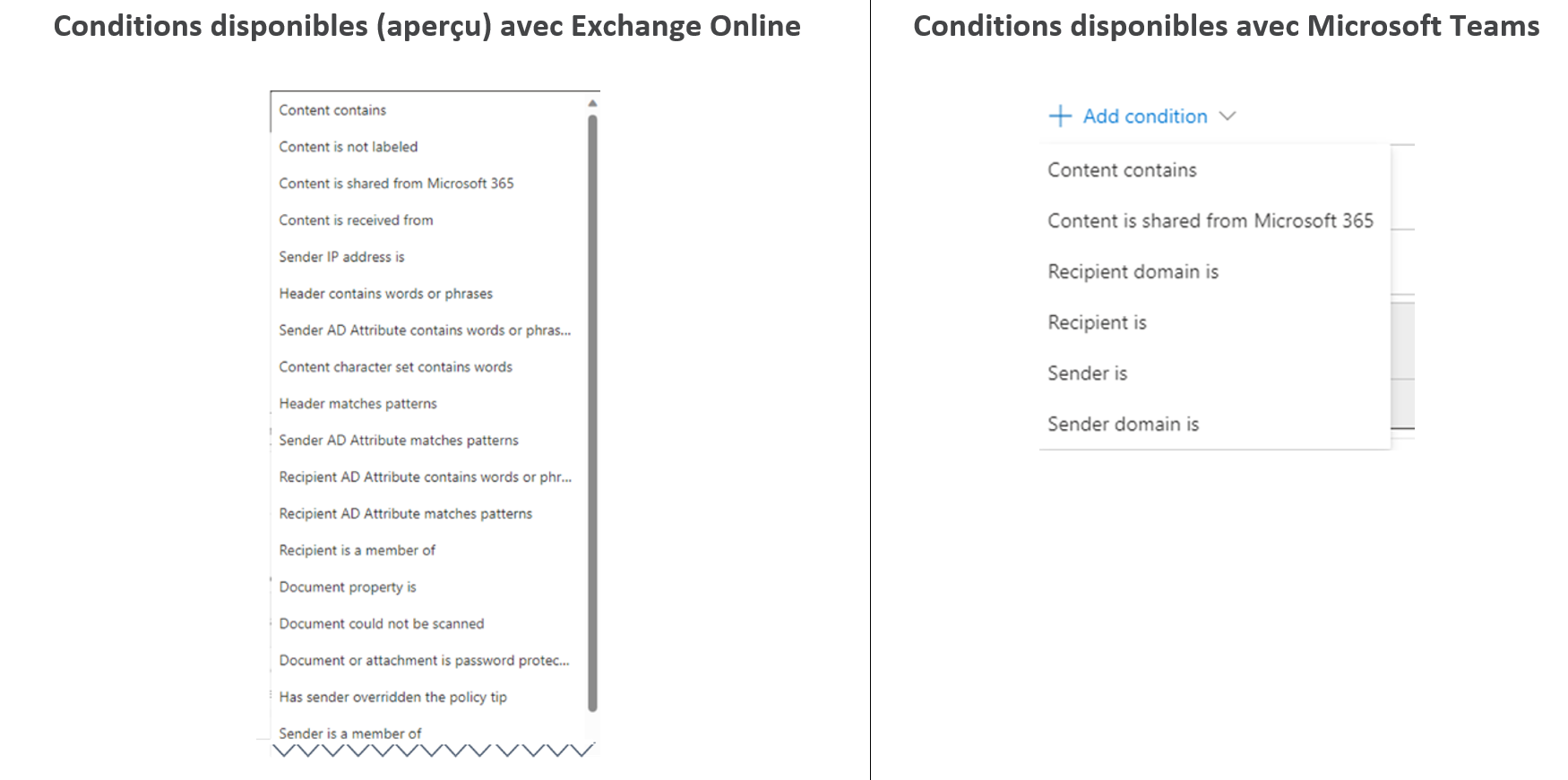

Enfin, pour tirer au mieux profit des capacités de Microsoft Purview pour la configuration de vos règles DLP, il est fortement recommandé de limiter chaque stratégie DLP à un seul type d’« emplacement ». En effet, chaque type d’« emplacement » n’offre pas les mêmes capacités de conditions, d’exclusions, et d’actions de contrôle pour construire une règle DLP. Si une stratégie DLP est configurée pour deux types d’emplacements différents, par exemple Exchange Online et Teams, la configuration de vos règles DLP au sein de cette stratégie sera techniquement limitée aux capacités qui sont communes (conditions, exclusions, actions) aux types d’emplacements sélectionnés.

De ce fait, au fur et à mesure des cas d’usages de protection à couvrir au travers du DLP, vous serez amené à créer davantage de stratégies DLP.

Mais alors, comment s’y retrouver au quotidien quand ces multiples stratégies sont en production ?

Bonne nouvelle : pour ne pas tomber dans un patchwork inextricable de stratégies DLP, il existe deux manières de procéder. Mieux encore, ces deux manières se complètent !

- #1 : Choisir selon quelle logique vous souhaitez structurer (répartir) vos cas d’usage à travers vos stratégies DLP ;

- #2 : Selon cette logique, définir une nomenclature de vos stratégies et règles DLP.

Option #1 : Structuration de vos stratégies DLP et des règles qui les composent

De manière générale, je recommande d’opérer cette structuration selon un à deux critères majeurs, parmi les possibilités suivantes :

- Le type d’emplacement

- La nature de la donnée ciblée par la stratégie DLP

- Le mode de protection (Monitoring, Block with override, Block…)

- La population visée (si elle est spécifique)

- Le processus métier impacté (si applicable)

Mes préférences s’arrêtent a minima sur les deux premières, car ce sont les axes les moins susceptibles d’évoluer dans le temps par rapport à un cas d’usage donné.

Au niveau des règles DLP d’une stratégie, il convient généralement d’organiser au minimum les règles par niveau de sévérité (Low / Medium / High).

Chaque règle DLP d’une même stratégie DLP aura, en toute logique, les mêmes typologies de conditions et d’exclusion, avec des différences sur les seuils de déclenchement par exemple, et variera en revanche sur les actions de protection, l’interaction utilisateur, et la stratégie de communication et de création de l’alerte qui doit en découler.

Vous aurez alors votre scénario de structuration des stratégies et des règles, qu’il convient ensuite de respecter à la lettre pour toutes vos stratégies et vos règles, afin d’assurer une cohérence et une administration optimale de ces dernières.

Option #2 : Nomenclature de vos stratégies DLP et des règles qui les composent

Du fait de cette structuration, il sera nécessaire de définir une nomenclature qui en soit le reflet, au niveau des stratégies, et de leurs règles associées.

Pour illustrer cela, voici dans le tableau ci-après deux scénarios de structuration de stratégies DLP et de règles DLP, avec la nomenclature qui en découle, de même que les avantages et les points de vigilance de chaque scénario :

| Scénario 1 | Scénario 2 | |

| Caractéristiques principales d’une stratégie et de chaque règle associée | · Stratégie DLP :

o Emplacement (par ex : Exchange Online) o Nature de la donnée (par ex : donnée bancaire, donnée personnelle/RGPD, etc.) · Règle DLP o Différencier par niveau de sévérité |

· Stratégie DLP :

o Emplacement (par ex : Exchange Online) o Nature de la donnée (par ex : donnée bancaire, donnée personnelle/RGPD, etc.) o Mode de protection · Règle DLP o Différencier par niveau de sévérité |

| Exemple de nomenclature qui découle de cette stratégie | Nom de la stratégie : [EXO]-[GDPR]

Nom d’une règle : [EXO]-[GDPR]-[Low] |

Nom de la stratégie :

· [EXO]-[GDPR]-[Monitor] · [EXO]-[GDPR]-[Block] · [EXO]-[GDPR]-[ ManagerApproval]

Nom d’une règle : [EXO]-[GDPR]-[Monitor]-[High] |

| Avantages de chaque scénario | Beaucoup de marge de manœuvre pour faire évoluer les caractéristiques d’une stratégie et d’une règle sans créer un décalage avec le nom qui a été appliqué.

Cette stratégie convient davantage à l’implémentation d’une PSSI au sein d’une organisation de taille moyenne. |

Cette structuration permet d’avoir une audience distincte selon le mode de protection visé.

Lors de l’investigation d’un évènement DLP, il est plus rapide d’identifier (via le nom de la stratégie, voire de la règle) le périmètre et la gravité de l’évènement. |

| Points de vigilance pour le Run | Le périmètre d’action décrit par le nom d’une stratégie DLP est plus flou, ce qui peut être un potentiel frein pour la bonne gouvernance des stratégies, ou pour une opération d’investigation sur les évènements DLP, selon le volume d’évènements DLP et la sensibilité des données à protéger. | Le fait de structurer selon 3 caractéristiques clés oblige à créer davantage de stratégies DLP dès lors qu’il est nécessaire de faire varier l’une de ces caractéristiques pour un nouveau cas d’usage DLP à couvrir. |

L’essentiel à retenir sur la gouvernance des stratégies DLP

Faut-il « Diviser pour mieux régner » ou « Regrouper pour simplifier » ?

Au final, ces deux orientations de structuration ont chacune leurs avantages et inconvénients (ou plutôt, leurs enjeux).

De manière générale, plus une organisation est importante en taille et doit être conforme à des règlementations ou standards spécifiques, plus une structuration fine des stratégies, et de leurs règles associées, sera à privilégier.

Techniquement, il sera toujours possible de passer d’une stratégie de structuration à l’autre, mais plus ce changement s’effectue à long terme, plus il est probable que les opérations techniques requièrent du temps. En effet, les noms des stratégies n’étant pas modifiables, vous devrez créer de nouvelles stratégies DLP et planifier une bascule en production avec le minimum de « temps mort » entre l’instant où les premières stratégies sont désactivées et celui où les nouvelles stratégies sont correctement déployées auprès de vos utilisateurs.

Pour aller plus loin sur la construction de vos stratégies DLP

À terme, si les fonctionnalités de Microsoft Purview « Insider Risk Management » sont déployées au sein de votre tenant, vous disposerez de nouvelles possibilités de protection pour vos stratégies DLP, plus dynamiques, appelées « Adaptive Protection ».

Ces nouvelles possibilités vous apporteront davantage de latitude pour identifier en « temps réel » les protections à appliquer par votre règle DLP selon l’utilisateur effectuant l’opération de partage (ou e-mail, ou copie, ou autre). Toutefois, selon votre structuration actuelle des stratégies, et surtout selon votre règle de nomenclature actuelle, d’éventuelles nouvelles stratégies et règles DLP seront à construire.

Comprendre et maitriser le fonctionnement de Microsoft Purview : les formations et certifications associées

Le Data Loss Prevention n’est que l’une des nombreuses capacités de Microsoft Purview pour protéger vos données et maitriser la conformité de leur utilisation

Avant de vous lancer sur un chantier de paramétrage sur un tenant de production, il est plus que recommandé de passer le ou les examens vous permettant de valider votre apprentissage de Microsoft Purview.

Voici les examens et certifications associés qui abordent le paramétrage de Purview :

- Les certifications dédiées à la thématique Sécurité :

- Les certifications “transverses”:

Vous souhaitez être accompagnés dans votre montée en compétences et préparer vos certifications ? Découvrez les formations Cellenza Training :

- Formation SC-400 : Administrateur de la protection des informations sur Microsoft

- Formation SC-900 : Sécurité et conformité Microsoft

- Formation MS-102 : Administrateur Office 365