Les enjeux de la cybersécurité face à l’évolution des systèmes d’information

La cybersécurité doit se réinventer et trouver de nouveaux outils pour répondre aux challenges technologiques et sociétaux.

On a assisté, au cours des dernières années, à une transformation profonde des us et coutumes des entreprises et des employés sur le rapport au travail et à leur localisation. Cette adaptation a impliqué de repenser la cybersécurité et les accès aux outils. Au même titre que l’IoT, les PC des employés se sont retrouvés isolés dans des réseaux non maîtrisés où la sécurité périmétrique atteignait ses limites. Le modèle centralisé de la cybersécurité, qui repose sur un gestionnaire d’identité unique et un réseau figé, ne répond plus aux besoins. Il doit donc se réinventer pour embrasser de nouvelles technologies, et notamment celles portées par le Web3.

La complexité actuelle de l’implémentation de la cybersécurité dans ce type de contexte explique l’insécurité qui peut être observée sur l’IoT. Le rapport de Barracuda “The state of industrial security in 2022” vient appuyer ce constat. Il met en relief que toutes les industries n’ont pas la même appétence au risque, ni la même culture de la cybersécurité et encore moins le même budget. Le besoin d’élever la culture et la prise de conscience des risques est urgent compte tenu des changements profonds d’usages et de technologies qui sont en cours. La cybersécurité doit faire évoluer ses outils et ses méthodes pour accompagner la décentralisation des appareils et de leur connexion, et répondre aux menaces.

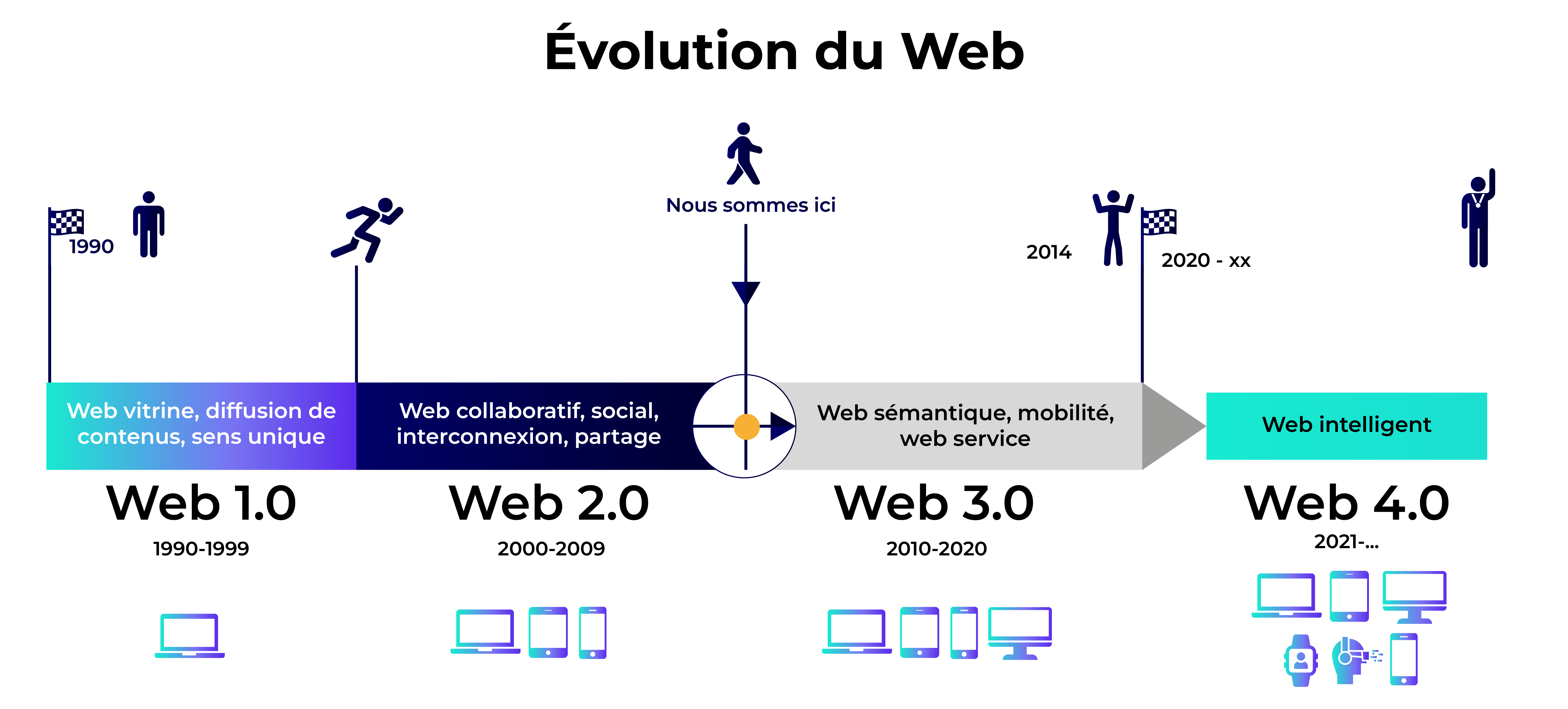

Evolutions du Web et des menaces associées

Qu’est-ce que le Web 1 ?

Le Web1 (World Wide Web) a été créé dans les années 1990 en tant que plateforme permettant aux entreprises de créer des pages statiques et des sites web s’appuyant sur Internet. Les internautes sont des consommateurs qui lisent le contenu des pages et découvrent les liens hypertextes permettant d’aller d’une page à l’autre. Les serveurs se contentent d’envoyer des pages aux utilisateurs. Les risques de Cybersécurité ne sont pas encore établis, le problème est déjà de trouver les pages et de construire un moteur de recherche.

Qu’est-ce que le Web2 ?

Le Web2, ou web social, est une mise à niveau de la plateforme où les utilisateurs peuvent désormais ajouter, créer et partager du contenu entre eux. Cette version du web fait la part belle aux applications sociales comme Facebook , Twitter, YouTube…

Le contenu du Web n’est plus statique, mais dynamique ce qui ouvre une porte à la customisation des pages web pour être au plus proche des attentes et préférences des utilisateurs. Cette nouvelle version du Web devient plus intrusive dans la vie des utilisateurs pour permettre aux entreprises de mieux connaître les consommateurs et leur proposer de nouveaux services digitaux. C’est l’occasion pour des personnes mal intentionnées d’acquérir des quantités importantes de données ou de déstabiliser une entreprise. Les données des consommateurs deviennent critiques (« Data is the new oil ») et elles sont la propriété des applications sociales qui les capturent !

Qu’est-ce que le Web3 ?

Le Web3 est la prochaine itération d’Internet qui s’appuie sur le concept de réseaux décentralisés (blockchain et plus encore). Si, pour beaucoup de gens, le concept de Web3 semble être une idée futuriste, à des années-lumière, il est en réalité beaucoup plus imminent que nous le pensons, avec de nombreux éléments déjà fermement ancrés dans la conscience du grand public. Par exemple, les pays lancent déjà des monnaies numériques via les banques centrales.

Les technologies du Web3 révolutionnent déjà des industries et certains éléments du quotidien, ce qui implique qu’elles apportent de nouvelles menaces pour la sécurité.

Le Web3 va déplacer le pouvoir centralisé par des sociétés comme Facebook vers les utilisateurs, avec la vision d’une nouvelle architecture décentralisée avec des échanges d’utilisateur à utilisateur stockés sur une série de blockchains. Les attaques suivront aussi cette logique pour passer des plateformes centrales à des attaques massives sur les utilisateurs. La sécurité de cette chaîne décentralisée doit venir au plus proche de l’utilisateur pour prévenir de la corruption d’un maillon. La résilience de ce modèle est celle du maillon le plus faible !

Le Web3 ne sera pas une finalité et déjà d’autres évolutions sont prévues qui amèneront leur lot de risques que la cybersécurité devra couvrir.

Couverture du risque cyber par les assurances

La décentralisation des réseaux et des échanges impose de construire des protections au plus proche de l’utilisateur. Dans ce contexte, les échanges entre les devises et les utilisateurs s’effectuent directement entre eux, ce qui impose de mettre en place une bulle de sécurité individuelle. Cette bulle doit agir comme une sécurité périmétrique autorisant ou non les flux.

Comme tous les risques, le risque cyber est couvert par les assurances, mais ce nouveau marché a du mal à se structurer pour plusieurs raisons :

- les retards ou le manque de sécurisation du système d’information, notamment observés chez les PME et TPE françaises. Ces entreprises ne sont, la plupart du temps, pas couvertes par des outils de cybersécurité et n’ont pas de réglementation interne sur ce sujet.

- la dégradation de la rentabilité des produits d’assurance pour les assureurs. Ce constat impose aux assureurs de revoir leurs lignes de produits, de durcir leurs conditions et d’augmenter leurs tarifs face à ce risque systématique sur un écosystème français en net retard chez les PME et TPE.

- Le retrait des grandes entreprises qui ne souscrivent plus à ce type de produits devenus trop chers et peu adaptés aux nouvelles menaces.

Les coûts et les limites des cyber assurances deviennent un vrai casse-tête pour les entreprises qui voient les clauses sur les exclusions se durcir tout en accentuant les limites de la réputation de la marque et le rétablissement des opérations après une attaque. Les entreprises de toutes tailles doivent apprendre à gérer la cybercriminalité et donc leur surface d’exposition, qui constitue l’un des critères principaux utilisés par les assurances pour définir le coût du contrat. La notation en termes de cyber risques devient primordiale pour les assureurs et pour leurs clients, qui doivent évaluer leur note, mais aussi celle de leurs sous-traitants. Des outils comme SecurityScorecard permettent de faciliter ce travail pour analyser la surface directe d’exposition du système d’information d’une entreprise sur Internet et suivre la surface d’exposition des sous-traitants.

Ce type de suivi et de notation devient indispensable pour les entreprises vis-à-vis des assurances, mais aussi de leurs clients qui sont plus regardants sur la sécurité des services et de leurs données.

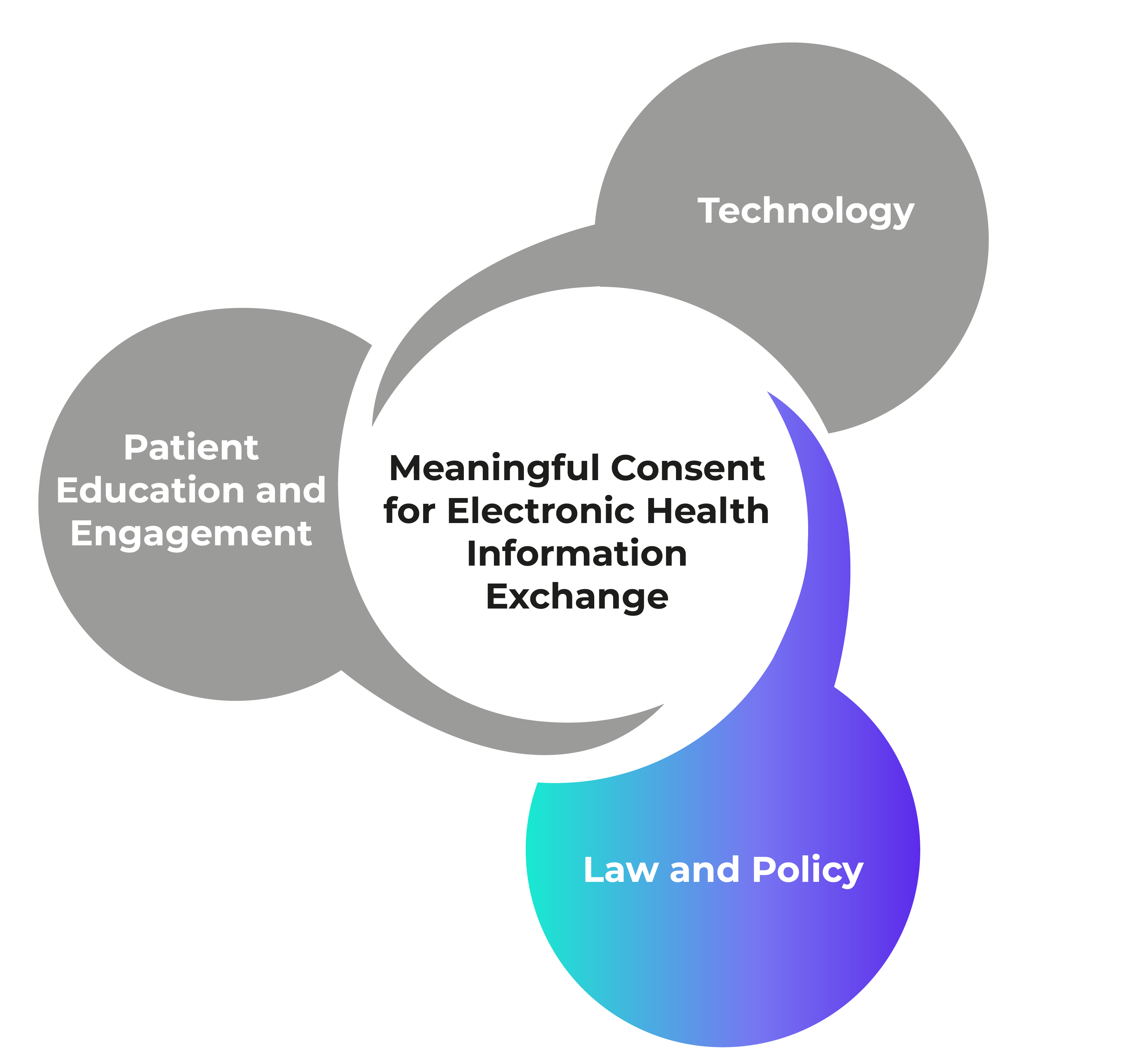

La cybersécurité dans le domaine de la santé

Le secteur de la santé en est un parfait exemple. Ce secteur faire preuve d’une croissance très importante depuis l’apparition de la Covid et de la pandémie qui a suivi. Le besoin pour des millions de personnes de se faire tester a mis en exergue la gestion et la protection de leurs données personnelles. Il doit rattraper son retard sur les plans Technologique et de Cybersécurité afin de couvrir le mieux possible ces enjeux.

Le secteur de la santé attire également les GAFAM qui travaillent depuis plusieurs années sur des dispositifs connectés de bien-être et de sport. Apple et Google se sont taillés la part du lion avec, pour le premier un dispositif comme l’Apple Watch, et pour le second Wear OS qui équipe plusieurs fabricants de montres connectées. Les GAFAM ont aussi lancé des offres de services de santé et de bien-être pour accompagner leurs devises connectées et exploiter cette « mine d’or » de données que capturent notamment les montres connectées.

Aujourd’hui, ces mêmes entreprises vont plus loin dans les services autour de la santé. C’est le cas, par exemple, de l’initiative d’Amazon qui a pour ambition de simplifier le parcours du patient, depuis la prise de contact façon Doctolib, jusqu’au rendez-vous avec le rachat de Signify Health, à l’hospitalisation grâce au réseau de 180 cliniques One Medical et à la livraison de médicaments. A la différence de la France où les prescriptions doivent être réalisées par un médecin, aux États-Unis, Amazon pourra suggérer des examens tout au long de parcours de santé.

Ces exemples montrent l’importance de la sécurité des données et de leur confidentialité !

Dans ce contexte, la cybersécurité doit évoluer vers plus de proximité, d’individualité et de confidentialité pour répondre aux nouveaux enjeux de l’évolution sociale et technologique.

Vous souhaitez approfondir le sujet ? Nos experts Cybersécurité vous donnent rendez-vous le jeudi 13 octobre pour une soirée gratuite sur ce sujet : inscrivez-vous vite !

Chez Cellenza, nous accompagnons les entreprises dans leurs problématiques liées à la sécurité dans le Cloud. Vous souhaitez en savoir plus sur notre offre « Cloud Security » ? Contactez-nous !

Retrouvez les autres articles de cette série :

- La cybersécurité : un enjeu stratégique pour les entreprises

- Déléguer la gestion des utilisateurs et des équipements dans Azure AD et Intune

- La gestion des identités dans Azure Kubernetes Services (AKS)

- Azure Sphere : la Cybersécurité pour quoi, qui, quand et comment ?

- Pourquoi se former sur la cybersécurité ?

- La sécurité dans GitHub

-

Concilier Agilité et Sécurité : le manifeste Agile et l’OWASP à notre secours !