Déléguer la gestion des utilisateurs et des équipements dans Azure AD et Intune

Dans cet article, nous allons répondre à la question suivante : Comment déléguer la gestion des utilisateurs et des équipements à des administrateurs régionaux dans une organisation multi-régions ?

La première partie sera consacrée à la présentation de la notion d’« unité administrative » dans Azure Active Directory. Cette ressource permettra de déléguer les rôles d’administration des utilisateurs à l’équipe support régionale pour qu’elle gère uniquement les utilisateurs de sa région.

La seconde partie sera consacrée à la présentation de la notion RBAC et ”Scope Tag” dans Endpoint Management (Intune). Cette fonctionnalité permettra de déléguer la gestion des équipements aux supports IT régionaux. Ces derniers ne pourront gérer que les équipements de leur région.

Les unités administratives dans azure AD

Les unités administratives sont des conteneurs qui permettent de grouper des utilisateurs et des machines (PC, smartphone, ablette…). Ces objets peuvent être affectés dynamiquement ou manuellement dans ces conteneurs. Après affectation des objets, il faut choisir un rôle dans une liste prédéfinie et l’assigner à des administrateurs. Il est aussi possible de créer un rôle customisé et l’affecter à l’administrateur.

Notre étude de cas est une organisation multinationale répartie sur plusieurs régions (France, Tokyo, USA, Australie).

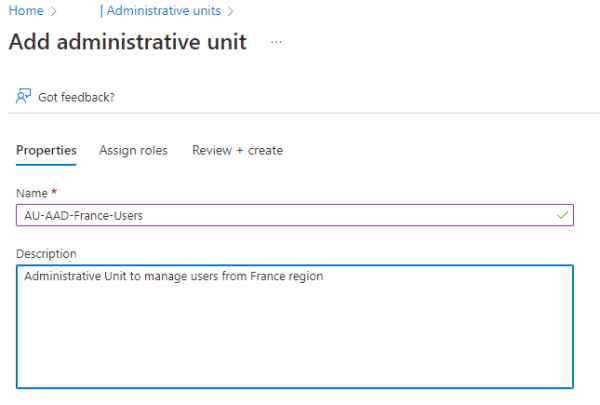

Ci-dessous un exemple de création d’une unité administrative pour la région France.

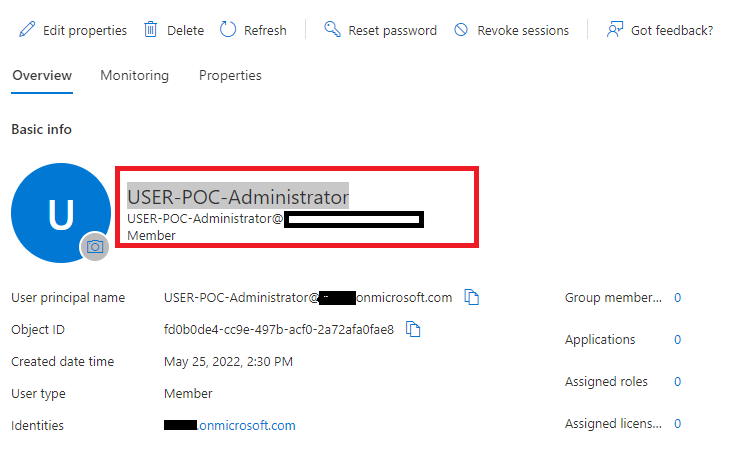

1. Créer un utilisateur «USER-POC-Administrator » pour administrer les utilisateurs de l’AU (Administrative Unit) France

2. Dans le portail Azure AD : choisir « unité administrative » => ajouter.

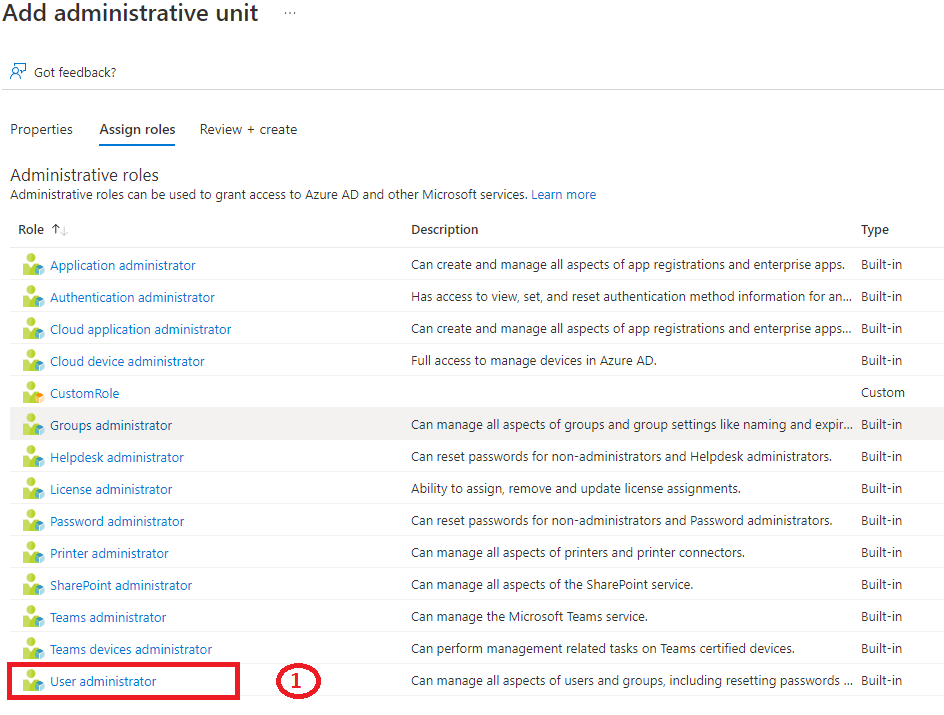

Dans « Assign roles », choisir « User Administrator » et sélectionner l’utilisateur créé dans l’étape 1 :

Enfin, cliquer sur créer.

3. Pour affecter des utilisateurs dans l’unité administrative créée précédemment, cliquer sur « AU-AAD-France-Users » puis « utilisateurs » puis « ajouter membres » et choisir des utilisateurs ou des groupes.

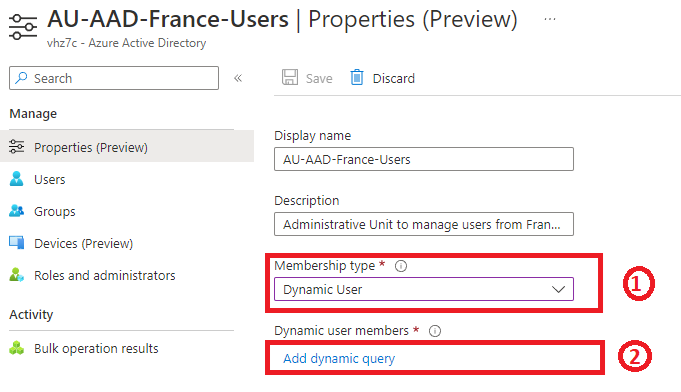

Pour affecter des utilisateurs dynamiquement, il faut changer le type de l’unité administrative à dynamique, puis créer une règle d’affectation.

Dans administrative, cliquer sur « AU-AAD-France-Users » > propriétés > changer le type pour « dynamique user » :

Pour sélectionner les utilisateurs de France qui ont la propriété pays == France, la règle dynamique est la suivante :

(user.country -contains "France")

Tout utilisateur qui a la propriété pays == France sera affecté dynamiquement à l’unité administrative « AU-AAD-France-Users ».

Les utilisateurs de l’AU « AU-AAD-France-Users » seront gérés par l’administrateur «USER-POC-Administrator ». Ce dernier aura toutes les permissions du rôle « User Administrator », à savoir : reset du mot de passe, changement des propriétés, affectation de licence, etc.

Les autres administrateurs régionaux peuvent visualiser les utilisateurs de l’AU « AU-AAD-France-Users », mais n’ont pas les droits d’administration. Pour cacher les utilisateurs aux autres administrateurs régionaux, il faut créer l’AU par code en utilisant Microsoft Graph. La propriété « visibility » contrôle si l’unité administrative et ses membres sont masqués ou publics. Lorsque la valeur est définie sur « HiddenMembership », seuls les membres de l’unité administrative peuvent répertorier d’autres membres de l’unité administrative.

Ci-dessous le code d’une fonction en Python pour créer une unité administrative avec l’option « HideMemebership » :

Endpoint Management (Intune) RBAC et Scope Tag

Dans Intune, on peut utiliser le contrôle d’accès basé sur les rôles (RBAC) et les balises d’étendue (scope tags) pour s’assurer que les bons administrateurs ont le bon accès et la bonne visibilité sur les objets qu’ils gèrent dans Intune. Les rôles déterminent les permissions d’un administrateur, alors que les balises étendues déterminent les objets qu’un administrateur peut voir.

Prenons l’exemple d’une organisation multi-régions. Chaque région a sa propre équipe de support IT pour la gestion des PC. On veut que les administrateurs de la région « France » aient le contrôle total sur les PC de la région France, à savoir :

- Appliquer des mises à jour

- Appliquer un profil de configuration

- Auditer les PC selon une stratégie de conformité

- Configurer Defender for Endpoint, Bitlocker, Windows Firewall

- Redémarrer, scanner, inventorier

Pour répondre à ce besoin, voici les étapes à suivre :

Etape I : Dans Azure AD

- Créer un groupe de sécurité et ajouter tous les PC de la région France via une affectation dynamique ou directe « GR-AAD-France-DeviceList » :

- Créer un groupe de sécurité pour les administrateurs des équipements de la région « France » « GR-AAD-France-Devices-Administrators » :

Etape 2 : Dans Intune

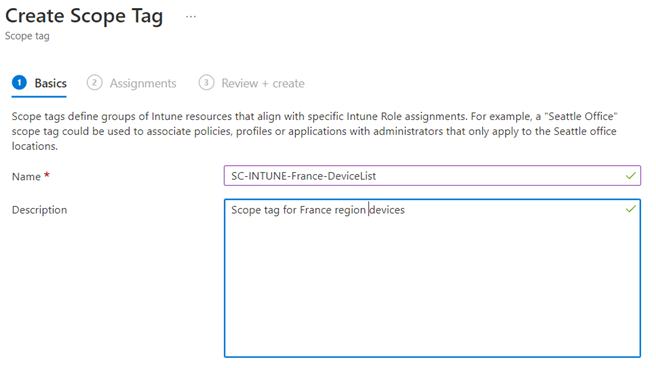

- Créer un scope tag pour le groupe « GR-AAD-France-DeviceList ». Dans le centre d’administration Intune è administration du tenant è Rôles è Scopes (Tags), créer « SC-INTUNE-France-DeviceList » :

Dans « Assignments », ajouter le groupe « GR-AAD-France-DeviceList » :

- Créer un rôle Intune

Dans Rôle, cliquer sur ajouter :

Choisir la liste des permissions :

Dans Scope tags, choisir « SC-INTUNE-France-DeviceList » et cliquer sur « créer ».

Dans la liste des rôles, choisir le rôle créé précédemment et cliquer sur « Assignment » pour ajouter un nouvel assignment « ASS-INTUNE-France-Device-Administrator » :

Dans l’onglet groupe d’admin, sélectionner le groupe « GR-AAD-France-Devices-Administrators » :

Dans Scope Groups, choisir « GR-AAD-France-DeviceList » :

Enfin, dans Scope Tags, choisir le scope « SC-INTUNE-France-DeviceList » :

En se connectant avec un utilisateur appartenant au groupe « GR-AAD-France-Devices-Administrators » (exp : USER-POC-Administrator) sur le portail Intune et selon les permissions qui lui ont été accordées, l’utilisateur ne voit et ne gère que les PC appartenant au groupe « GR-AAD-France-DeviceList ».

Lors de la création d’une nouvelle stratégie de conformité, l’administrateur de la région « France » ne peut l’affecter qu’à son scope, « SC-INTUNE-France-DeviceList ».

Vous souhaitez en savoir plus sur la sécurité dans le Cloud ? Nous vous invitons à consulter tous les articles de cette série inédite rédigée par nos experts :

- La cybersécurité : un enjeu stratégique pour les entreprises

- Les enjeux de la cybersécurité face à l’évolution des systèmes d’information

- La gestion des identités dans Azure Kubernetes Services (AKS)

- Azure Sphere : la Cybersécurité pour quoi, qui, quand et comment ?

- Azure Sphere : la Cybersécurité pour quoi, qui, quand et comment ?

- Pourquoi se former sur la cybersécurité ?

- Concilier Agilité et Sécurité : le manifeste Agile et l’OWASP à notre secours !

- La sécurité dans GitHub

Excellent merci 🙂